단가 인상을 빌미로 계정 탈취? 거래처 사칭 피싱 주의

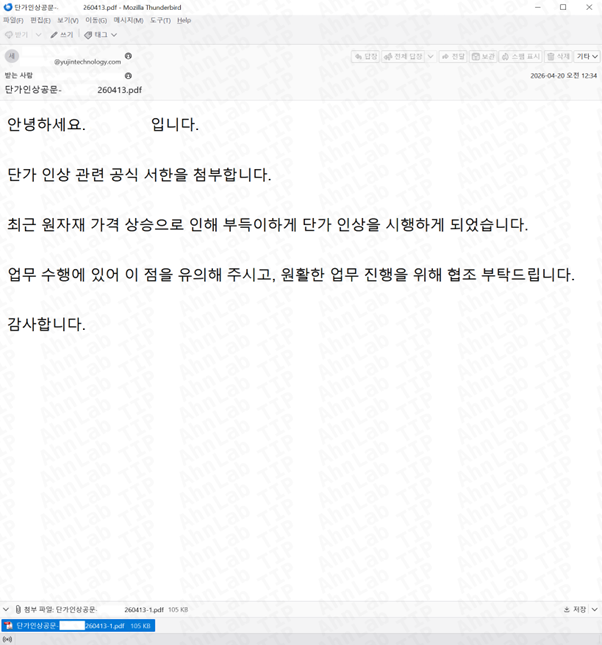

거래처에서 보낸 단가 인상 공문도 피싱 메일일 수 있다. 이메일 본문은 원자재 가격 상승으로 인해 단가를 인상하게 되었다는 내용으로 위장하고 있으며, 공문을 확인하기 위해 첨부된 PDF 문서 파일을 다운로드하도록 유도한다. 문서 내 이미지를 클릭하면 가짜 로그인 사이트로 연결되고, 사용자가 이메일 계정과 비밀번호를 입력하면 해당 정보가 공격자의 C2 서버로 전송될 위험이 있다. 단가 인상 공문 피싱 메일의 주요 수법과 대응 방법을 살펴보자.

[그림 1] 단가 인상 안내 위장 메일

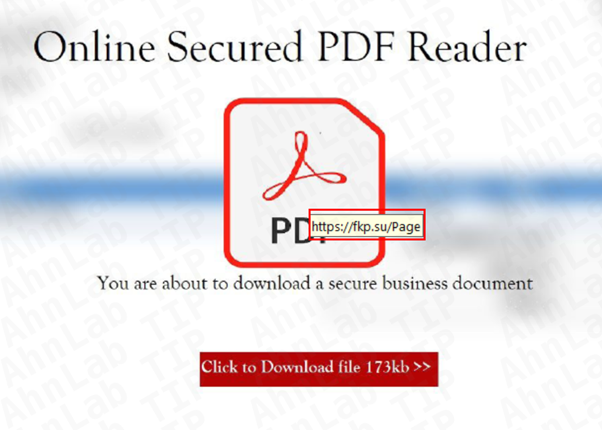

사용자가 이메일에 첨부된 PDF 파일을 열면, 하이퍼링크가 삽입된 이미지에 먼저 눈길이 갈 것이다. 사실 이 이미지에는 피싱 사이트로 연결되는 하이퍼링크가 삽입돼 있다.

[그림 2] 첨부된 PDF 문서 파일

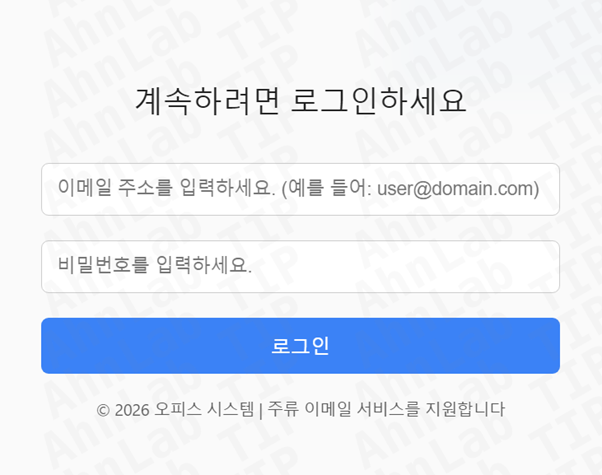

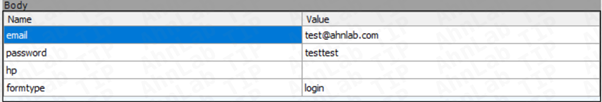

사용자가 이미지를 클릭하면 이메일 계정과 비밀번호 입력을 요구하는 가짜 로그인 페이지로 연결된다. 사용자가 계정 정보를 입력한 뒤 로그인 버튼을 클릭하면, 입력된 자격 증명 정보가 공격자의 C2(Command and Control) 서버로 전송된다. C2는 공격자가 감염 대상 시스템을 원격으로 제어하거나 통신하는 데 사용하는 서버를 의미한다.

C2

- hxxps://fkp.su/Page/info[.]php

[그림 3] 로그인을 가장한 피싱 페이지

[그림 3] 로그인을 가장한 피싱 페이지

[그림 4] C2로 전송되는 계정 정보(전송된 이메일 계정과 비밀번호는 test용으로 사용함)

이번 사례는 일반적인 피싱 페이지와 달리 이메일 주소가 자동으로 입력되지 않는다는 점도 특징이다. 사용자가 직접 계정 정보를 입력하도록 유도하는 방식으로, 실제 로그인 페이지와 유사한 형태를 구현해 사용자의 의심을 줄이고 정상 페이지로 오인하도록 하기 위한 수법이다.

이처럼 업무상 자주 오가는 공문이나 거래 관련 안내 메일은 사용자가 의심 없이 열람하기 쉽다. 특히 단가 인상, 견적, 발주, 계약 등 업무와 밀접한 내용으로 위장한 메일은 첨부 파일 확인이나 로그인을 자연스럽게 유도할 수 있어 주의해야 한다.

피싱 피해를 예방하기 위해서는 다음 사항을 확인해야 한다.

1. 발신자 이메일 주소 확인하기

메일을 열람하기 전, 발신자의 이메일 주소가 공식 도메인인지 확인해야 한다. 표시 이름만으로 정상메일이라고 판단하지 말고, 실제 발신 주소를 함꼐 점검해야 한다.

2. 본문 링크와 첨부 파일 확인하기

메일 본문이나 첨부 문서에서 이미지 클릭을 유도하는 경우, 클릭하기 전 연결된 URL 정보를 먼저 확인해야 한다. 의심스러운 URL 은 공식 페이지가 아닌 다른 경로를 거쳐 정상 페이지로 리다이렉트될 수 있어 함부로 클릭하면 안 된다. 또한, 첨부 파일이 있다면 실행 파일 등 의심스러운 확장자(.exe, .vbs, .js 등)가 포함돼 있지 않은지 확인해야 한다.

3. 민감 정보 입력 전 페이지 주소 확인하기

이메일 계정 정보와 같은 민감한 정보를 요구하는 페이지가 나타나면, 정보를 입력하기 전에 해당 페이지의 URL이 공식 페이지인지 반드시 확인해야 한다. 공식 페이지가 아닌 경우 악성 URL일 가능성이 높으므로 주의해야 한다.

4. HTTPS와 자물쇠 아이콘 확인하기

민감 정보를 입력하기 전에는 페이지의 보안 인증 여부도 확인해야 한다. HTTPS 적용 여부와 자물쇠 아이콘을 확인하고, 조금이라도 의심스러운 경우에는 계정 정보를 입력하지 않아야 한다.

출처 : AhnLab