다운로드 전 꼭 확인해야 할 '위장 앱' 특징

구글 플레이스토어와 애플 앱스토어에서 정부 정책 및 학습 정보 제공 앱으로 위장한 앱이 다수 유통되고 있다. 이들은 과도한 광고를 반복적으로 노출해 사용자 불편을 초래한다. 유사한 동작 방식과 반복되는 리뷰 문구, 불분명한 개발자 정보 등 공통적인 특징도 확인됐다. 현재까지 명확한 악성 행위가 발견되지 않았지만, 광고 수익을 목적으로 한 구조와 향후 악성 기능 추가 가능성도 존재해 주의가 필요하다. 이들 앱의 특징과 잠재적 위험 요소를 짚어보자.

이번에 발견된 앱은 공식 정부 기관이 배포한 것이 아니며, 개발자는 ‘단순 정보 제공 목적’으로 등록돼 있다.

[그림 1] 구글 플레이 스토어에서 유포 중인 과대 광고 앱

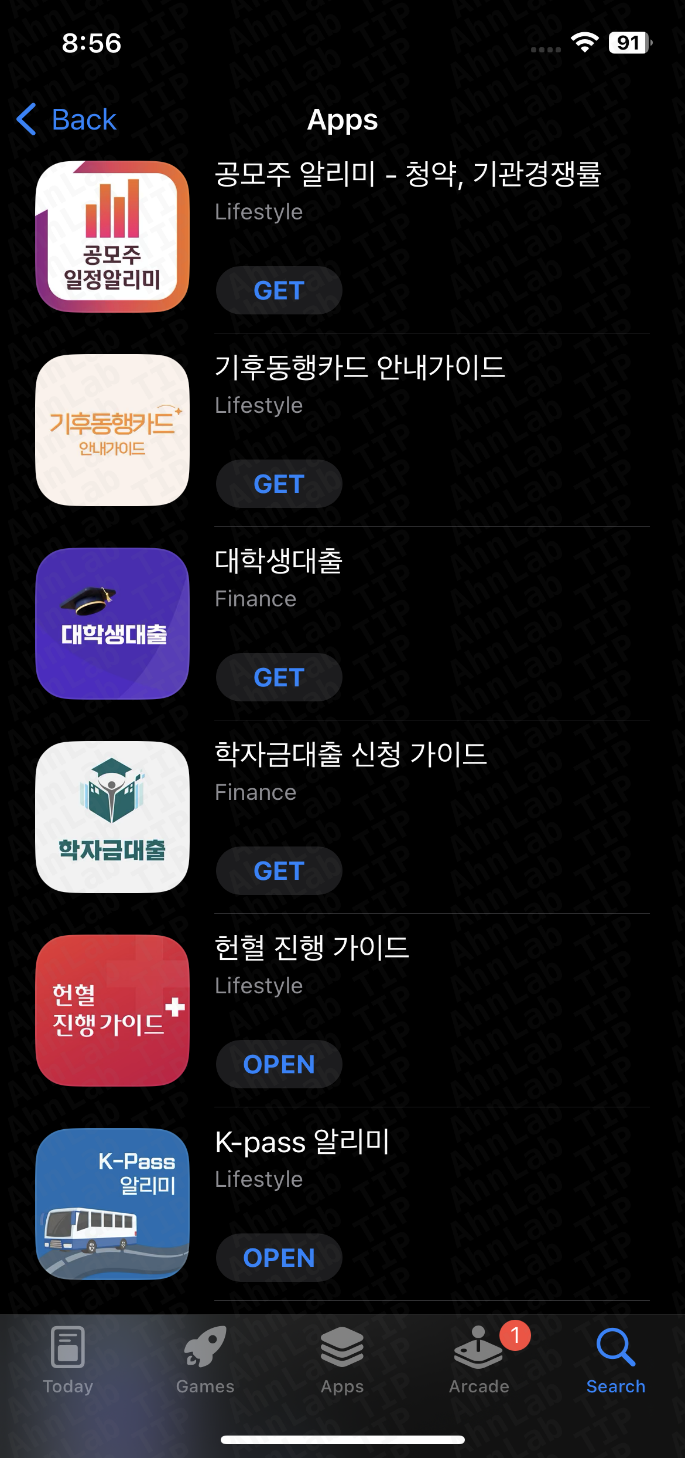

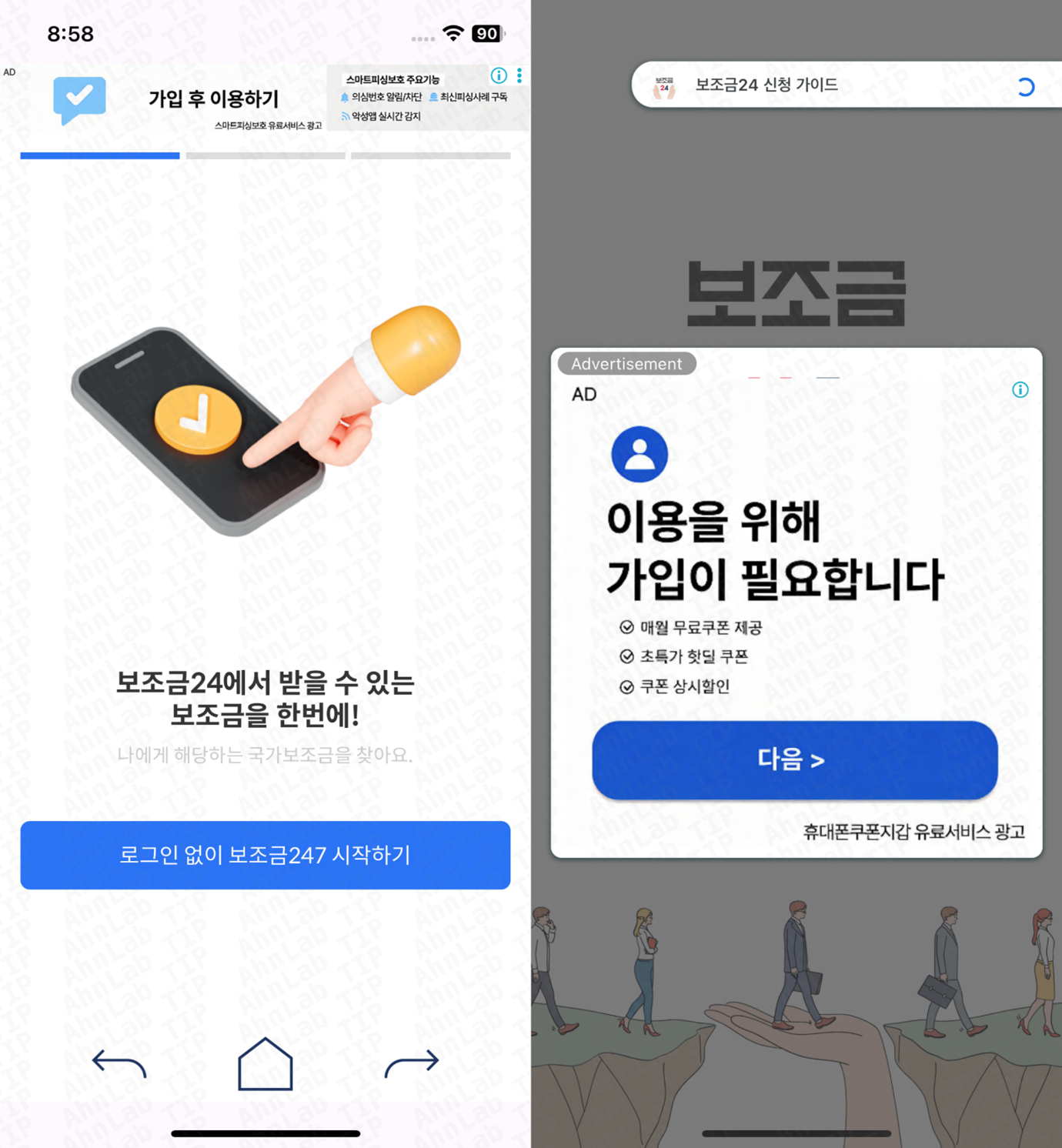

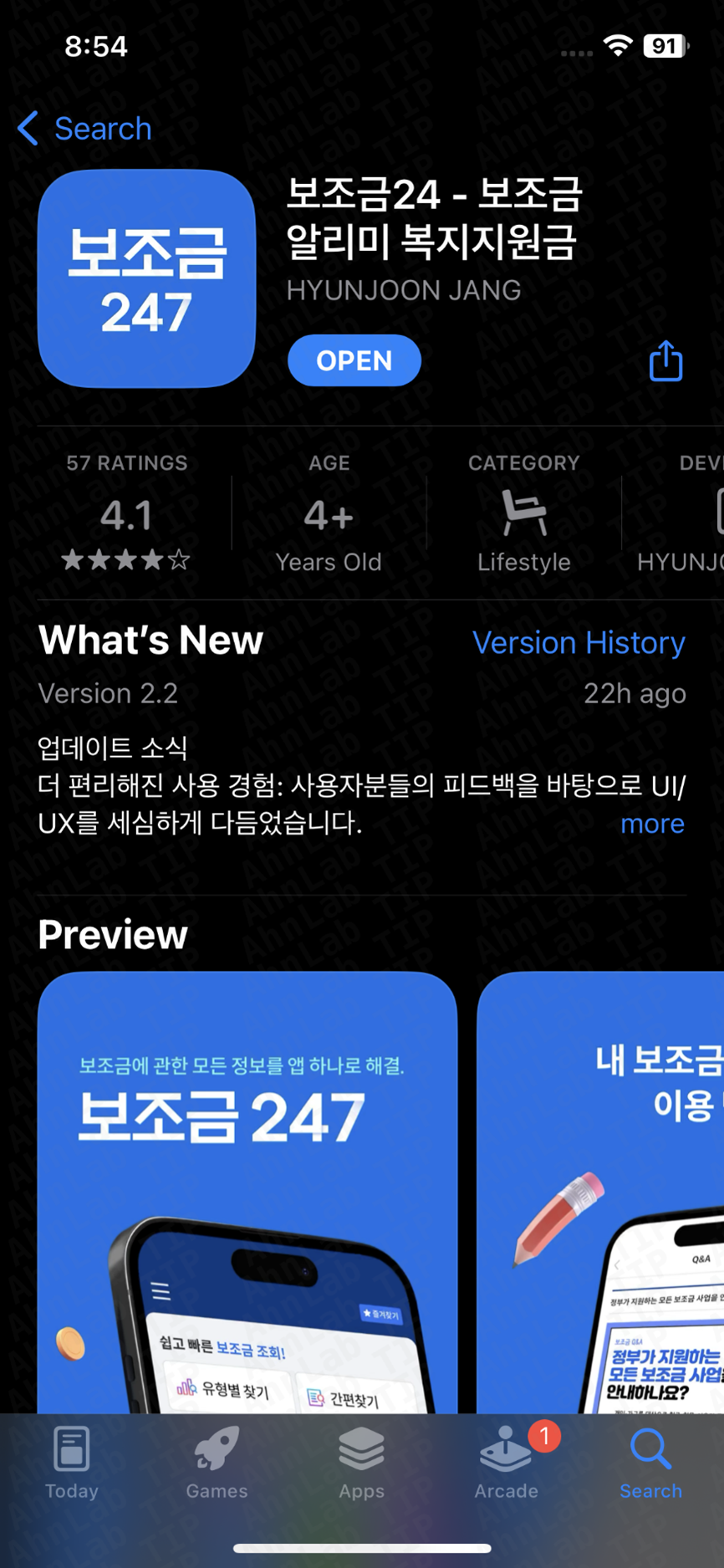

[그림 2] 애플 앱 스토어에서 유포 중인 과대 광고 앱

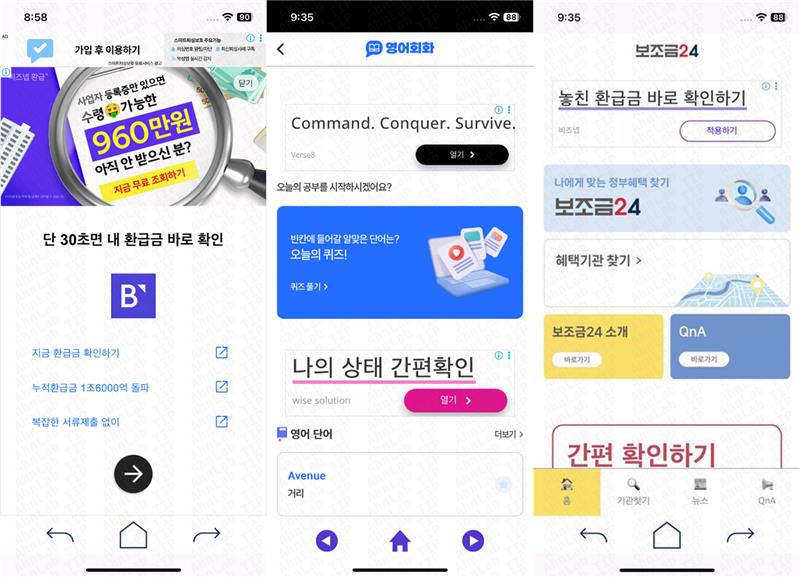

실제 사용 환경에서는 화면 전환 시마다 전체 화면 광고를 반복적으로 노출하거나 일정 시간이 지나야만 닫히도록 설계돼 사용성을 심각하게 저해한다.

[그림 3] 안드로이드 앱 실행 화면

[그림 4] iOS 앱 실행 화면

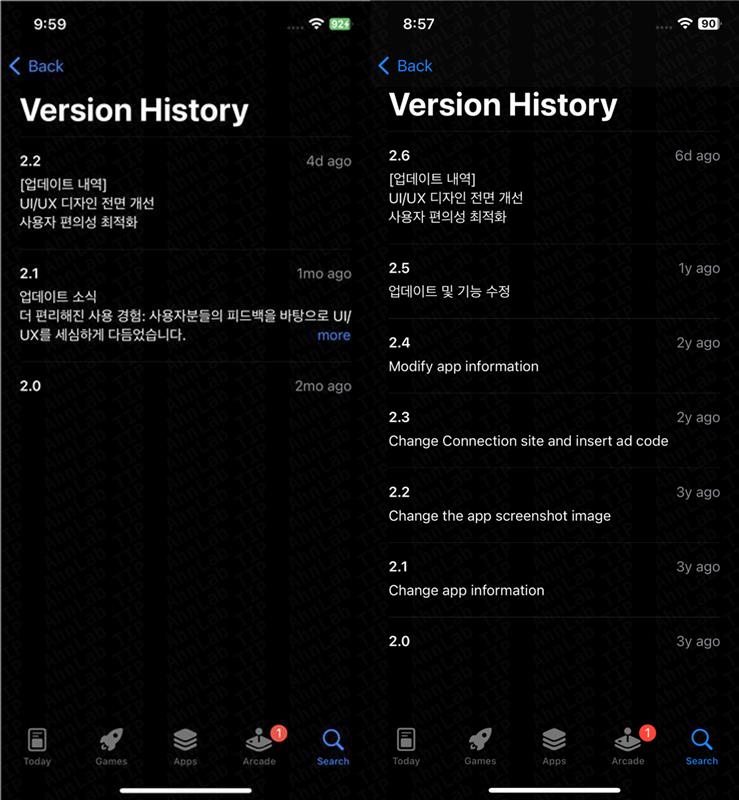

이 같은 유형은 2024년 ‘K-PASS’로 위장한 사례에서도 확인됐으며, 2025년에도 동일한 형태의 앱이 추가로 발견됐다. 당시 연관된 앱들을 분석한 결과, 정부 정책 관련 앱으로 위장한 사례가 여럿 존재했으며, 일부 앱은 명확한 악성 행위가 없다는 이유로 현재까지도 스토어에 유지되고 있는 것으로 나타났다.

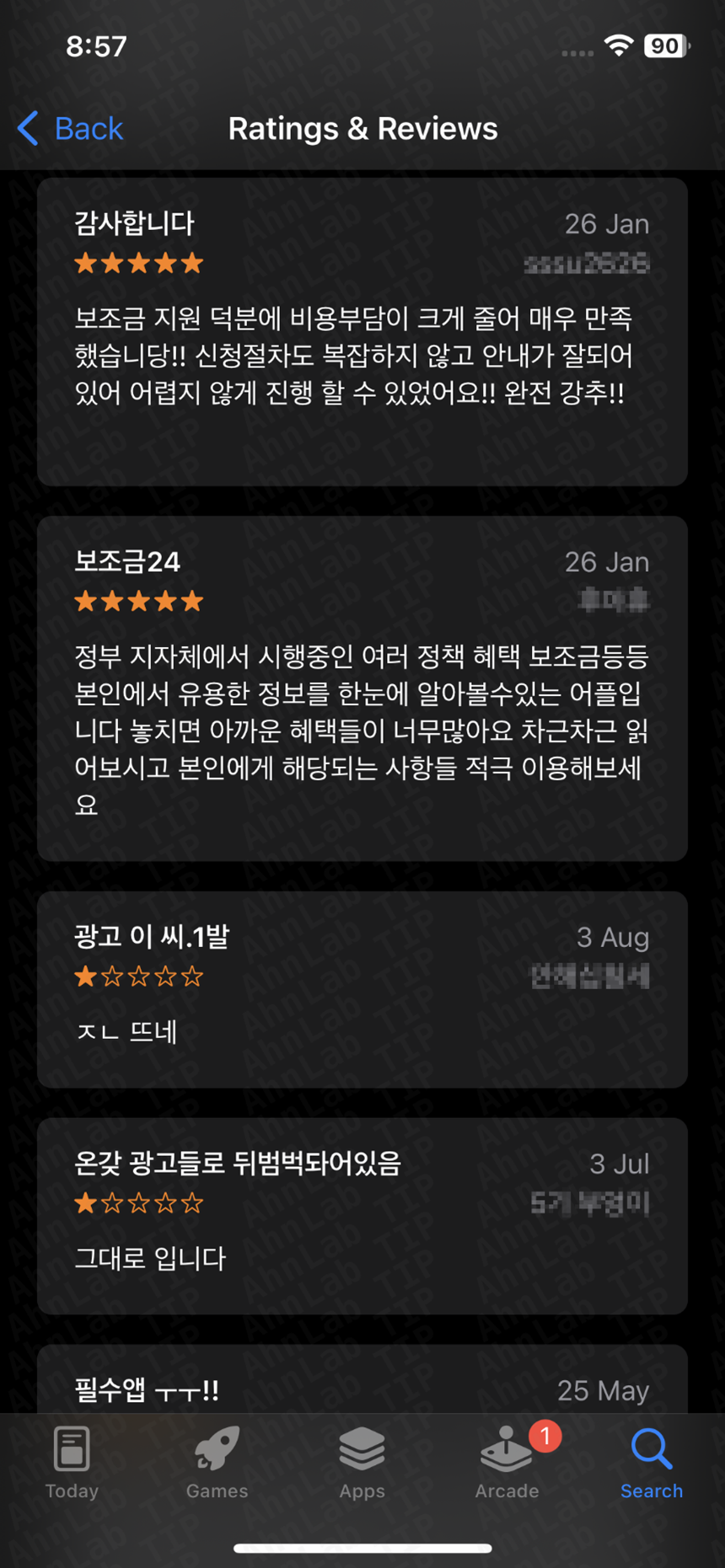

앱들의 동작 방식과 화면 구성은 매우 유사하며, 동일 개발자 또는 동일 계열에서 제작한 것으로 추정된다. 특히 스토어 내 긍정적인 사용자 리뷰는 다른 유사 앱에서도 동일하거나 유사한 문구가 반복적으로 나타나, 탈취된 계정을 이용해 인위적으로 작성했을 경우의 수도 존재한다.

[그림 5] 구글 플레이 스토어 앱 소개 정보

[그림 6] 애플 앱 스토어 앱 소개 정보

[그림 7] 구글 플레이 스토어 앱 사용자 리뷰

[그림 8] 애플 앱 스토어 앱 사용자 리뷰

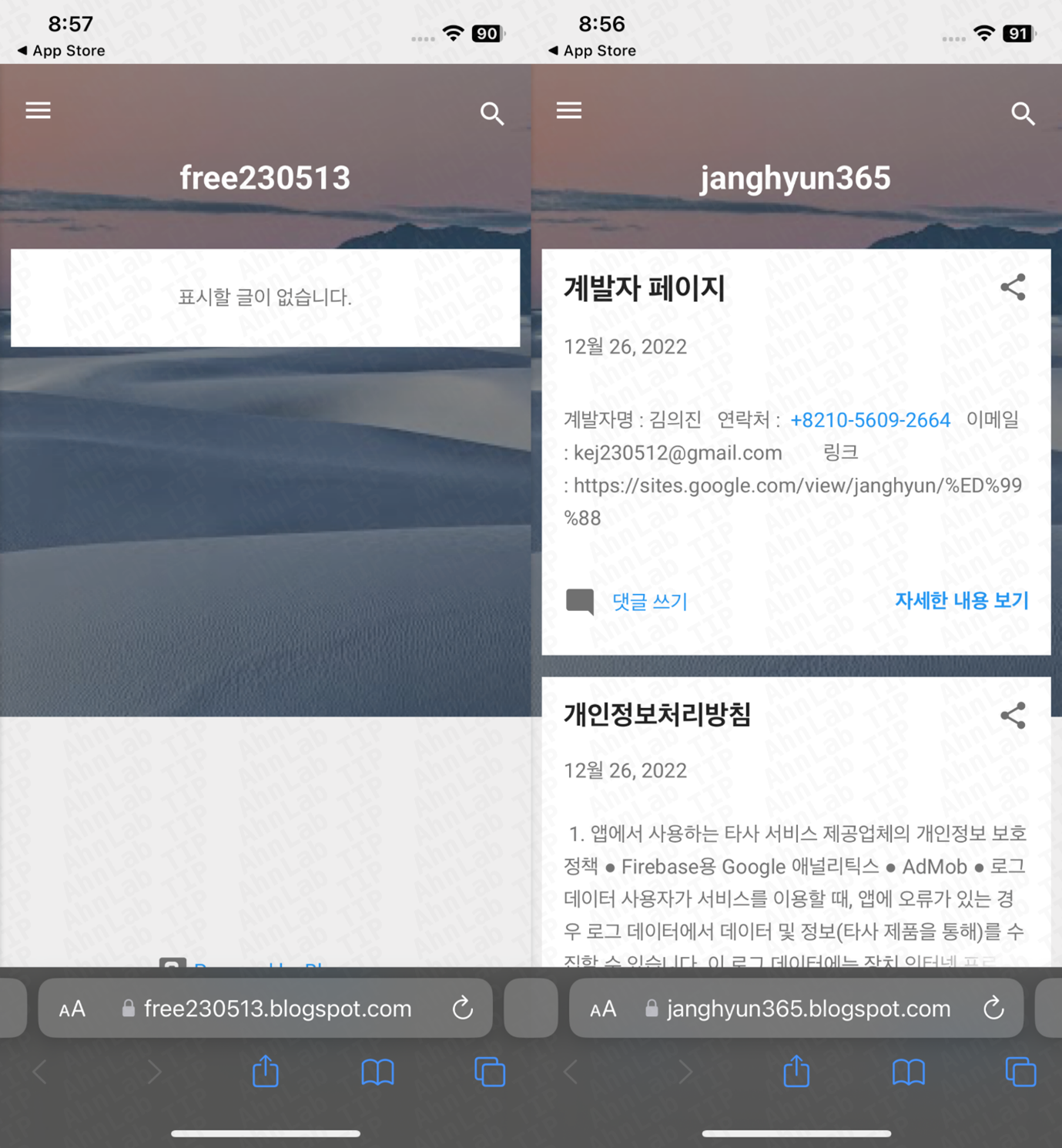

개발자 정보 역시 신뢰하기 어려운 수준이다. 대다수 앱은 개발자 사이트가 구글 블로그(Blogspot)로 연결돼 있으며, 블로그 형태와 내용이 서로 유사하다. 더불어 스토어에 표시된 개발자 정보와 블로그 정보가 일치하지 않거나, 이름이 불분명한 사례도 다수 확인돼, 탈취된 계정으로 임시 생성된 사이트로 추정된다.

[그림 9] 애플 앱 스토어에 명시된 개발자 사이트

[그림 10] 구글 플레이 스토어에 명시된 개발자 사이트

현재까지 정보 탈취 등의 명확한 악성 행위는 발견되지 않았다. 하지만 구조적으로 광고 클릭을 유도하는 방식으로 설계돼 높은 광고 수익 창출을 목적으로 개발자가 다량의 양산형 앱을 지속적으로 제작·배포하는 전략을 취하고 있는 것으로 보인다. 향후 악성 페이로드를 다운로드하거나 실행하는 기능이 추가될 가능성도 존재하기에, 경계할 필요가 있다.

[그림 11] 앱 버전 히스토리

[그림 12] iOS 앱 동작 화면

이로 인한 영향은 단순한 사용자 경험 저하를 넘어, 광고 기반 부정 수익 발생, 나아가 악성 기능 추가에 따른 보안 위협 확대로 이어질 수 있다.

따라서 사용자는 다음과 같은 보안 수칙을 실천하는 것이 안전하다.

1) 사용자 측면

앱 설치 전, 앱 제공 정보·사용자 리뷰·개발자 정보를 꼼꼼히 확인해야 한다.

2) 보안 관점

- 유사 행위가 반복되는 앱에 대한 지속적인 모니터링이 필요하다.

- 의심스러운 앱에 대해서는 심층 분석과 함께 신고 절차를 유지해야 한다.

출처 : AhnLab