카카오톡 설치하려다 감염? 검색 노린 악성코드 주의

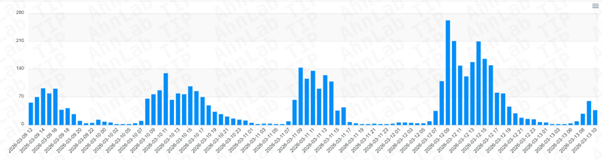

지난 3월 9일, 카카오톡 PC버전 설치 파일로 위장한 ‘Winos4.0’ 악성코드가 발견됐다. 해당 파일은 겉보기에는 정상 카카오톡 설치 프로그램처럼 보이지만, 실행 시 악성코드를 설치해 시스템에 지속적으로 상주하도록 설계돼 있다.

공격자는 검색 엔진 결과를 악용해 카카오톡 다운로드 페이지처럼 꾸민 가짜 사이트로 사용자를 유도한 뒤 악성코드를 유포했다. 이 악성코드로 인해 현재까지 약 5,000대 이상의 PC가 감염된 것으로 확인됐다. 이번 글에서는 검색 결과를 통해 유포되는 Winos4.0 악성코드의 유포 방식과 주요 동작, 그리고 대응 방법을 살펴본다.

[그림 1] 카카오톡 설치 파일 위장 악성코드 증가 추이

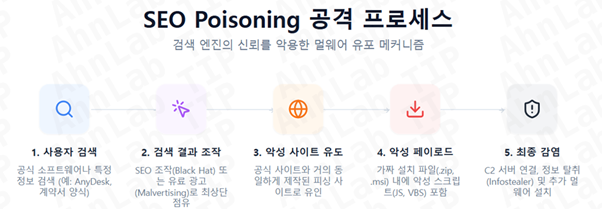

사람들은 흔히 검색 결과 최상단에 노출되는 사이트를 가장 신뢰할 수 있는 공식 페이지로 인식한다. 공격자들은 이런 심리를 노려 검색 엔진 악성코드를 악용하고, 악성 사이트를 상단에 노출시키는 방식으로 사용자를 속이고 있다.

실제로 가짜 카카오톡 설치 파일이 포함된 사이트는 구글에 ‘카카오톡 PC 버전’을 검색하면 최상단에 노출된다. 해당 페이지는 공식 카카오톡 다운로드 사이트가 아닌, 공격자가 카카오 캐릭터와 로고를 활용해 실제 페이지와 유사하게 제작한 가짜 사이트(hxxps://pc-kakaocorp[.]com)다. 이런 방식은 특정 키워드 검색 시 악성 페이지의 노출 순위를 인위적으로 끌어올리는 SEO 포이즈닝(SEO Poisoning) 기법으로 추정된다.

*SEO 포이즈닝: 공격자가 악성 웹사이트를 제작한 뒤 검색 엔진 최적화(SEO) 기법을 악용해 악성 사이트가 검색 결과 상위에 노출되도록 조작하는 공격 방식

가짜 사이트를 통해 리다이렉트돼 최종 악성코드가 다운로드되는 URL은 아래와 같다.

- hxxps://download.i96l6[.]top/KakaoTalk_Setup_patched.rar

- hxxps://xinjiapox.oss-ap-southeast-1.aliyuncs[.]com/KakaoTa2258.zip

[그림 2] 검색 엔진 상단에 노출되는 가짜 카카오톡 사이트(Bing & Google)

[그림 3] SEO 포이즈닝 공격 프로세스

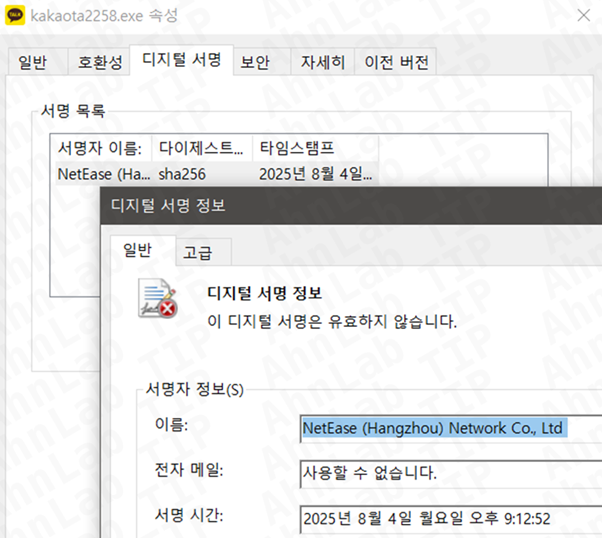

가짜 사이트에서 설치 파일을 다운로드하면 [그림 4]와 같이 카카오톡 아이콘을 사용하는 실행 파일이 설치된다. 하지만 해당 파일의 디지털 서명은 카카오에서 발급한 공식 인증서가 아니라 중국 인터넷 기술 기업 ‘NetEase’ 이름의 유효하지 않은 인증서로 서명돼 있다. 즉, 겉모습은 카카오톡 설치 파일처럼 보이지만, 실제로는 정상 설치 파일이 아닌 것이다.

[그림 4] 유효하지 않은 디지털 서명 정보

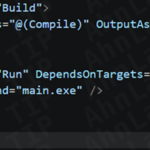

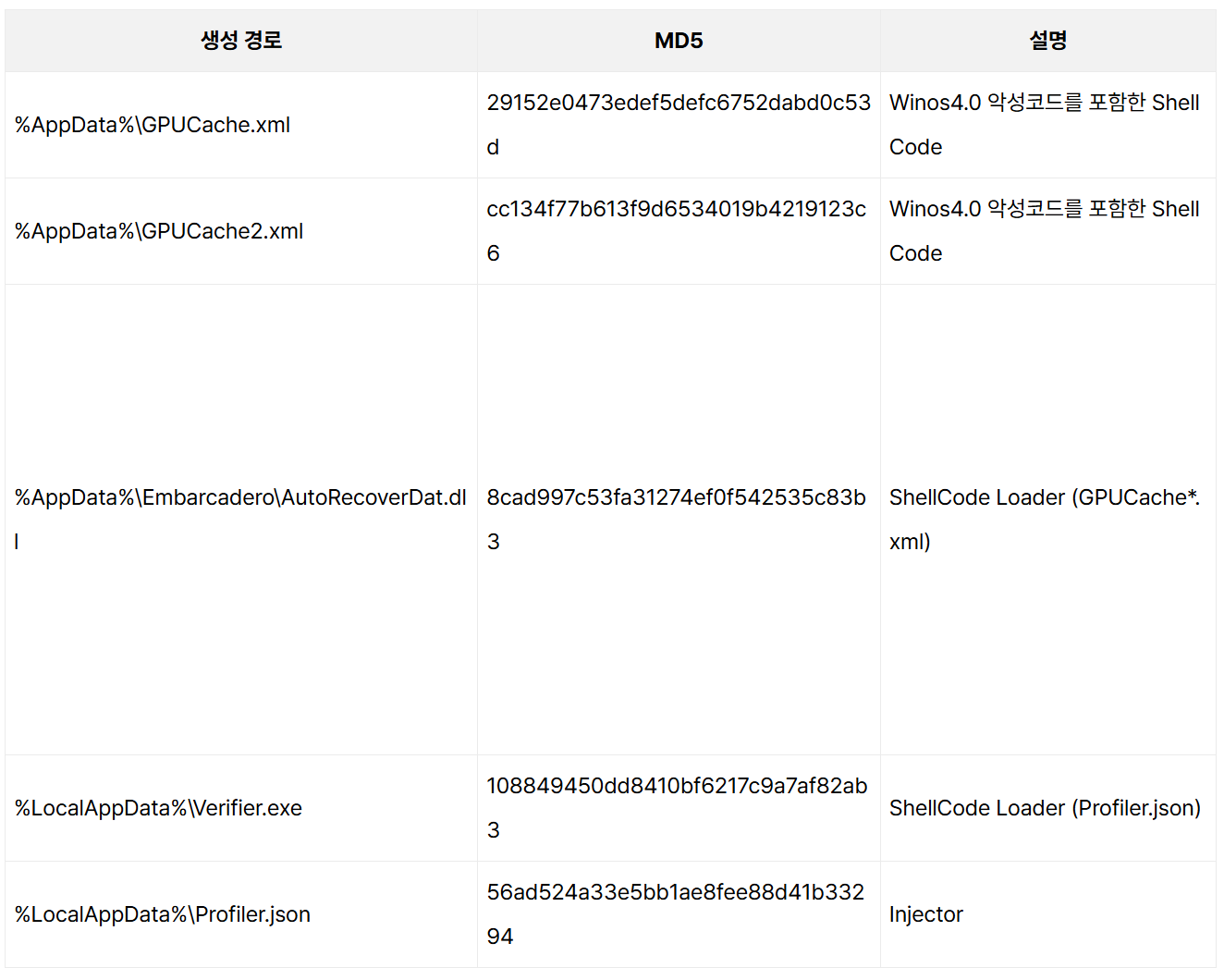

이 악성코드는 NSIS 기반 설치 파일로 제작됐다. NSIS 스크립트를 살펴보면 정상 KaKaoTalk Setup.exe 파일을 생성하기 전에 여러 악성 파일을 먼저 생성하도록 구성돼 있다. 실행 과정에서는 Verifier.exe, AutoRecoverDat.dll, Profiler.json, GPUCache.xml 등 여러 구성 요소가 생성되며, 이들 파일이 서로 연계돼 최종적으로 Winos4.0 악성코드를 동작시킨다.

또한 이 과정에서 Windows Defender 검사 예외 경로를 추가해 보안 기능을 약화시키고, DLL 등록을 통해 지속성을 확보한다. 이후 정상 KakaoTalk Setup.exe를 함께 생성해 사용자에게는 정상 설치 과정처럼 보이도록 위장하는 특징을 보인다.

.xml 확장자를 가진 일부 파일은 쉘코드(ShellCode) 형태이며, Verifier.exe 파일은 이 쉘코드를 메모리에 올려 실행하는 로더(Loader) 역할을 수행한다. 파일 생성 경로와 기능 정보는 [표 1]과 같다.

[표 1] 악성코드 생성 경로 및 설명 정보

[그림 5] 악성 설치 파일의 NSIS 스크립트 일부

이후 악성 동작은 크게 두 흐름으로 나뉜다. 하나는 Verifier.exe가 Profiler.json을 로드하는 방식이고, 다른 하나는 rundll32.exe를 통해 AutoRecoverDat.dll이 GPUCache 계열 파일을 로드하는 방식이다. 실행 경로에는 차이가 있지만, 최종적으로는 모두 Winos4.0 계열 악성 행위로 이어진다.

공격자의 악성코드 설치 과정에는 중국에서 주로 사용되는 안티바이러스(Anti-Virus) 제품(360 Total Security, ZhuDongFangYu) 설치 여부를 확인하는 루틴도 포함돼 있다. 이와 함께, C:\, D:\, E:\ 등 드라이브 루트 경로를 Windows Defender 검사 예외 경로로 추가하는 동작도 존재한다.

[그림 6] 악성 설치 파일 실행 시 프로세스 Tree

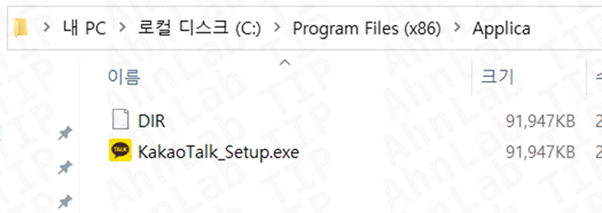

공격자는 사용자가 실제 카카오톡 설치 파일이 실행된 것으로 착각하도록 정상 카카오톡 설치 파일을 C:\Program Files (x86)\Applica 경로에 생성하고 바탕화면에 바로가기 파일(.lnk)을 생성한다.

[그림 7] 정상 카카오톡 설치 파일로 위장하기 위한 미끼 파일

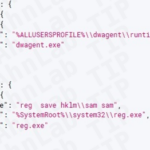

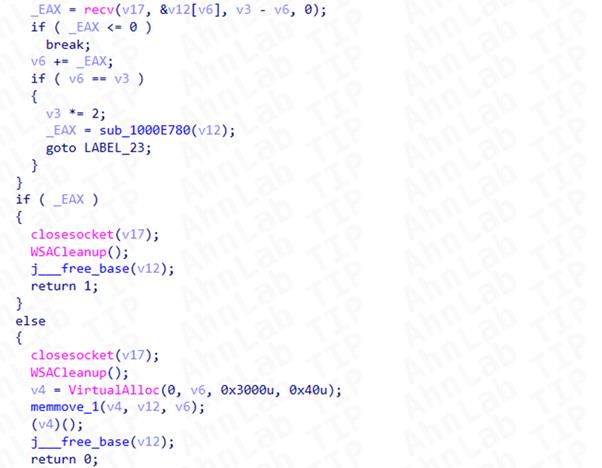

최종적으로 Verifier.exe 파일과 AutoRecoverDat.dll 파일에 의해 로드된 쉘코드는 Winos4.0 악성코드로 확인됐다. Winos4.0은 C2 서버와 통신하며 외부 명령을 수신하고 실행하는 백도어 기능을 수행한다.

[그림 8] 확인된 백도어 악성코드 코드 일부

이외에도 Winos4.0 악성코드는 다음과 같은 기능도 수행할 수 있다.

- 스크린 캡쳐

- 파일/프로세스 제어

- 시스템 정보 수집

- 추가 악성코드 다운로드

- 분석 및 모니터링 환경 탐지/회피

C2 통신이 성공하면 수신한 패킷을 VirtualAlloc으로 할당한 메모리 공간에 넣어 실행하는 로직이 존재한다. 이는 공격자가 추가 악성코드를 실행하거나 공격 흐름을 바꿀 수 있음을 의미한다.

대응 가이드

카카오톡처럼 널리 사용되는 소프트웨어를 사칭하고, 검색 엔진을 악용해 유포되는 공격은 사용자의 경계심을 낮춰 감염으로 이어질 가능성이 높다. 아래 대응 방안을 참고해 감염 여부를 점검하고 피해를 예방할 수 있다.

1. 공식 카카오톡 설치 파일 여부 확인

이번에 확인된 악성코드는 카카오가 아닌 다른 이름의 디지털 서명 정보를 포함하고 있는 것이 특징이다. 최근에 카카오톡 PC 버전을 다운로드해 실행했다면 해당 설치 파일이 카카오에서 발급한 정식 디지털 서명인지 반드시 확인해야 한다.

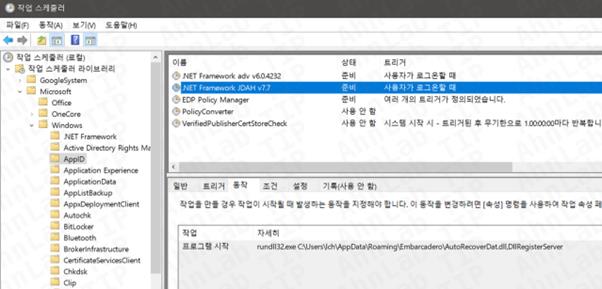

2. 작업 스케줄러 확인

악성코드 실행 시 아래 작업 스케줄러가 생성돼 시스템 부팅 시 자동으로 실행되도록 설정된다. 만약 아래 경로로 작업 스케줄러가 생성돼 있다면 삭제해야 한다.

- Microsoft\Windows\AppID -> .NET Framework adv v6.0.4232

- Microsoft\Windows\AppID -> .NET Framework JDAH v7.7

[그림 9] 작업 스케줄러에 생성된 악성코드

[그림 9] 작업 스케줄러에 생성된 악성코드

3. 악성코드 파일 경로 확인

악성코드 내부 NSIS 스크립트에는 악성코드 파일이 설치되는 경로가 하드코딩돼있으며, 주요 설치 경로는 %AppData% 또는 %LocalAppData%이다. 이 경로에 동일한 파일이 존재할 경우 악성 파일일 가능성이 높아 즉시 삭제하는 것이 안전하다.

- %AppData%\GPUCache.xml

- %AppData%\GPUCache2.xml\

- %AppData%\Embarcadero\GPUCache.xml

- %AppData%\Embarcadero\GPUCache2.xml

- %AppData%\Embarcadero\AutoRecoverDat.dll

- %LocalAppData%\Verifier.exe

- %LocalAppData%\Profiler.json

익숙한 프로그램일수록 사용자는 의심 없이 다운로드 버튼을 누르기 쉽다. 하지만 이번 사례처럼 공격자는 검색 결과 상단 노출과 정상 프로그램 위장 수법을 결합해 사용자의 방심을 노린다. 일상적으로 사용하는 소프트웨어일수록, 설치 전 공식 도메인과 디지털 서명 여부를 한 번 더 확인하는 습관이 필요하다.

출처 : AhnLab