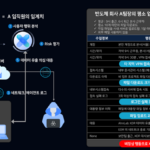

스피어 피싱 이후 무슨 일이 일어날까? 김수키 침투 시나리오

김수키(Kimsuky)가 스피어 피싱을 통해 윈도우 환경을 노리는 공격 사례가 확인됐다. 특히 Hello Loader등 여러 악성코드를 이용해 초기 침투 이후 정보 수집과 추가 공격으로 이어지는 흐름이 특징이다. 정상 문서나 설치 파일로 위장해 사용자의 실행을 유도하는 방식이 사용됐으며, 단순 악성코드 감염을 넘어 계정 탈취와 내부 시스템 접근으로 이어질 수 있어 주의가 필요하다. 이번 사례를 통해 공격 흐름과 주요 특징, 대응 방안을 함께 짚어보자.

스피어 피싱 기반 초기 침투 방식

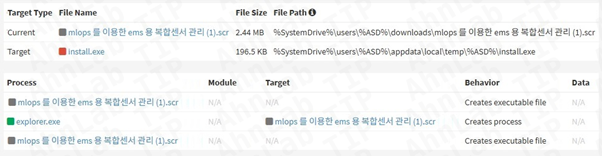

이번 공격은 스피어 피싱을 통해 시작된 것으로 추정된다. 공격자는 SCR 확장자 파일이나 7Zip SFX 형태의 드로퍼를 활용해 정상 문서나 프로그램으로 위장했다. 예를 들어 “MLOps를 이용한 EMS용 복합센서 관리.scr”과 같은 파일명은 논문이나 업무 자료로 보이도록 구성된 사례로 확인됐다.

[그림 1] 스피어 피싱 공격 의심 로그

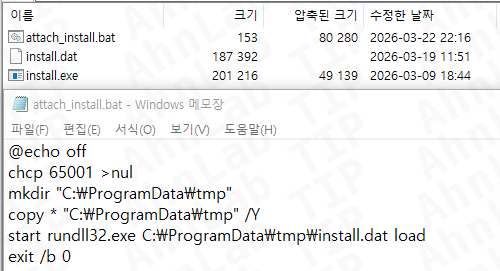

또한 “delfino-update.exe”는 내부에 다수의 악성코드를 포함한 설치 파일 형태로 유포됐다. 이들 드로퍼는 실행 시 “attach_install.bat”과 “install.exe” 등의 런처를 통해 최종적으로 rundll32를 이용해 HelloLoader(install.dat)를 실행한다. 이후 지속성 유지를 위해 Run 레지스트리에 실행 명령을 등록하는 방식이 사용됐다.

[그림 2] 드로퍼 및 런처 Batch 악성코드

HelloLoader의 동작 방식과 특징

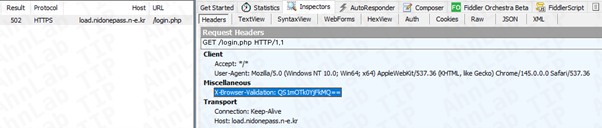

HelloLoader는 추가 악성코드를 다운로드해 실행하는 다운로더 유형의 악성코드다. C2 서버에서 페이로드를 받아 RC4 알고리즘으로 복호화한 뒤, Export 함수 hello()를 호출해 메모리에서 실행한다.

[그림 3] HelloLoader의 전송 패킷

실행 과정에서는 관리자 권한 여부에 따라 UID를 생성하며, 문자열 앞에 “A-“ 또는 “U-“ 접두사를 붙여 구분한다. 이 값은 Base64로 인코딩돼 “X-Browser-Validation” 헤더에 포함된 채 C2 서버로 전송된다.

• Admin(예시): A-f994b1d1

• User(예시): U-f994b1d1

또한, 동일 시스템에서 중복 실행을 방지하기 위해 Mutex를 생성하고, 아래 명령을 Run 레지스트리에 등록해 지속성을 확보한다.

> rundll32.exe C:\ProgramData\tmp\install.dat load

• Admin: GGYJUJJUYTERSRFSEF

• User: asefwergbgxderwer

추가 악성 행위와 도구 활용

공격 과정에서는 키로거(Keylogger)가 함께 사용된 사례도 확인됐다. 해당 키로거는 키 입력과 클립보드 데이터를 수집하고, 스크린샷을 생성해 “C:\ProgramData\tmp\” 경로에 저장한다.

인젝터 악성코드는 전달받은 페이로드를 동일한 RC4 키로 복호화한 뒤 다른 프로세스에 주입해 실행하는 기능을 수행한다.

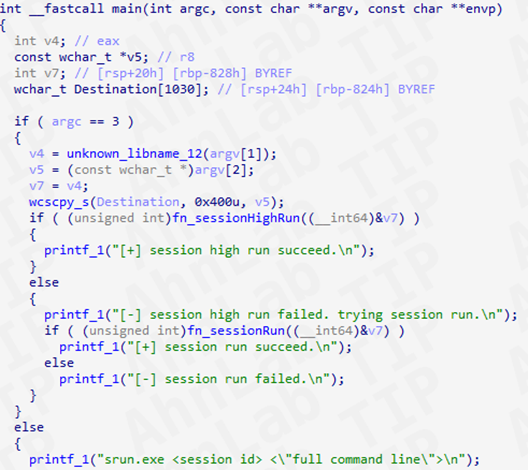

이 외에도 공격자는 다양한 도구와 명령을 사용한 것으로 나타났다. Srun은 지정한 세션에서 명령을 실행하는 런처 악성코드로, 전달받은 세션 ID로 명령을 실행하는 기능을 지원한다.

[그림 4] Srun 악성코드

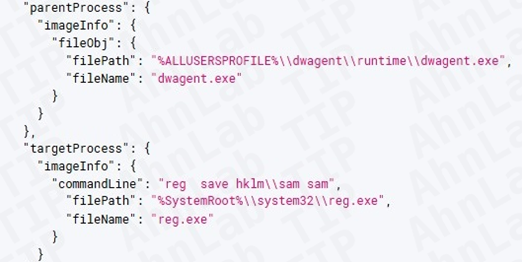

공격자는 원격 제어를 위해 백도어 외에도 DWAgent를 사용한 정황이 확인됐으며, HelloLoader 설치- 이후 DWAgent를 통해 SAM을 덤프하는 명령이 수행됐다.

[그림 5] SAM을 덤프하는 DWAgent

이와 함께 Mimikatz, Procdump, RDP Wrapper 등이 사용됐으며, 원격 접속을 위한 RDP 활성화 명령도 확인됐다.

> procdump64.exe -r -ma lsass.exe 1.dmp

> netsh advfirewall firewall add rule name=RemoteDesktop dir=in protocol=tcp localport=3389 profile=any action=allow

> netsh advfirewall firewall add rule name="RDP 3389" dir=in action=allow protocol=TCP localport=3389

> reg add "hklm\system\currentcontrolset\control\terminal server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

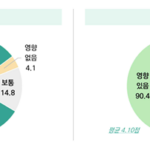

주요 위험성과 확산 가능성

이런 공격은 단순 악성코드 실행을 넘어 키 입력 및 인증 정보 탈취로 이어질 수 있다. 특히 기업 환경에서는 하나의 계정 탈취가 내부 시스템 접근으로 이어지며, 추가 공격의 발판이 될 가능성이 존재한다.

또한 원격 접속 활성화와 다양한 도구 활용을 통해 장기적인 침투와 내부 확산이 가능하다는 점에서 주의가 필요하다.

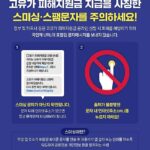

대응 방안 및 점검 포인트

안랩은 다음과 같은 대응 방안을 제시했다

지속성 항목 점검

Run 키 “MSEdgeInstaller” 및 작업 스케줄러 “ChromeUpdate” 등록 여부 확인

이메일 발신자 검증

발신자 주소의 공식 도메인 여부 확인

첨부 파일 확인

.exe, .vbs, .js, .lnk, .scr 등 의심 확장자 실행 주의

IoC 정보 및 악성코드 생성 경로를 참고해 악성코드 감염 여부 점검 및 필요 조치 수행

제공된 파일 경로, MD5, C2 도메인 등을 기반으로 감염 여부 확인

의심 파일 실행 이후 이상 징후가 확인될 경우 즉시 비밀번호를 변경하고 보안 담당 부서에 신속히 보고해 추가 피해를 방지하는 것이 중요하다.

출처 : AhnLab