무역 관련 사용자의 계정을 탈취하는 피싱 메일 주의!

안랩은 최근 비영리 정부기관을 사칭한 피싱 메일이 유포되고 있는 정황을 확인하였다. 유포자들은 중소벤처기업진흥공단(KOSME)에서 서비스하는 고비즈코리아(GobizKOREA)의 로그인 화면으로 위장한 웹페이지를 사용하여 사용자의 로그인을 유도한다. 따라서 무역 분야에 종사하는 사용자들의 각별한 주의가 필요하다. 이와 관련된 피싱 메일에 대해 이번 글에서 자세히 알아본다.

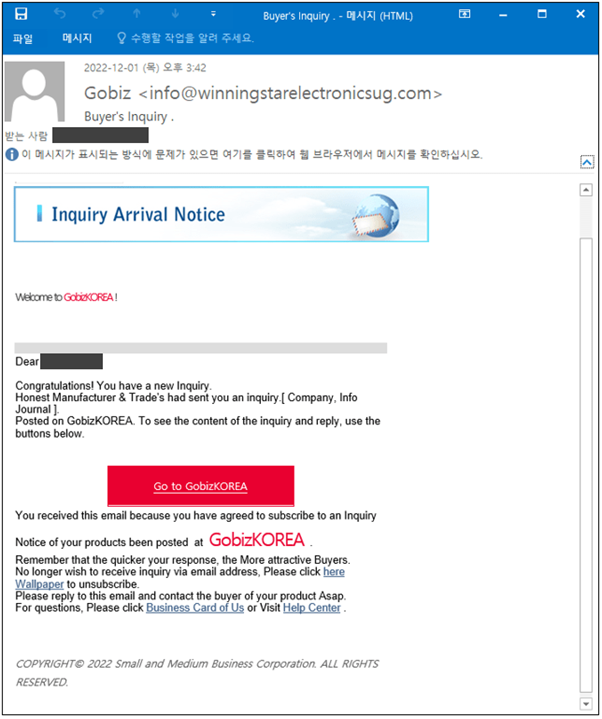

피싱 메일의 제목 및 본문은 [그림 1]과 같다. 메일 본문은 바이어의 새로운 문의가 등록되었다는 내용이다.

[그림 1] 준정부기관을 사칭한 피싱 메일 원문

[그림 1] 준정부기관을 사칭한 피싱 메일 원문

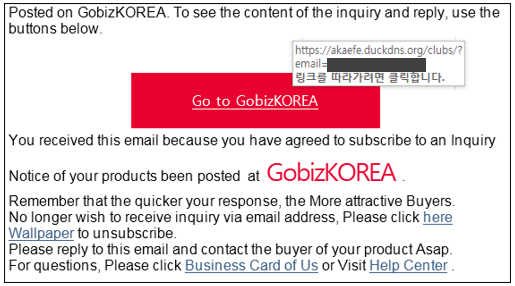

또한 [그림 2]와 같이 본문에 포함된 다섯 개의 모든 하이퍼링크에는 고비즈코리아 로그인 페이지로 위장한 링크가 연결되어 있어, 어떤 하이퍼링크를 클릭하더라도 공격자가 의도한 페이지로 접속하게 된다.

[그림 2] 메일 본문에 삽입된 하이퍼링크

[그림 2] 메일 본문에 삽입된 하이퍼링크

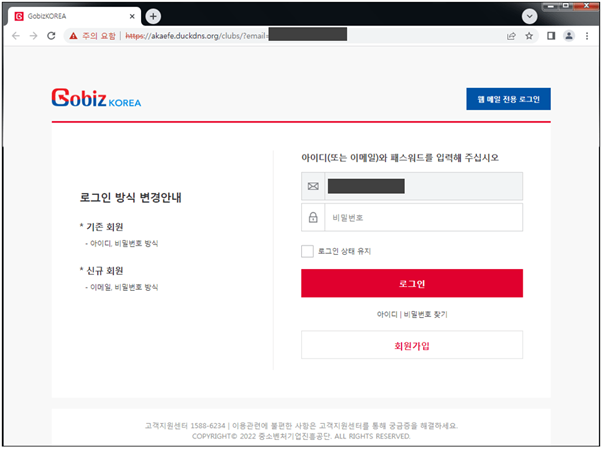

본문의 하이퍼링크를 통해 웹페이지에 접속하면 [그림 3]과 같은 로그인 페이지가 확인된다. text 필드로 사용하는 input type의 style 태그가 readonly로 설정되어 있으므로 이메일 주소는 입력과 수정이 제한된 상태로 보이게 된다.

[그림 3] 로그인을 유도하는 피싱 HTML

[그림 3] 로그인을 유도하는 피싱 HTML

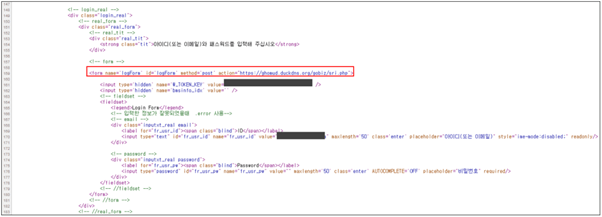

해당 HTML 파일의 스크립트 코드를 [그림 4]에서 살펴보면 일반적인 피싱 파일과 크게 다르지 않은 것을 알 수 있다. 사용자가 패스워드를 입력한 후 로그인 버튼을 클릭하면 POST 메소드를 사용하여 공격자의 서버로 사용자의 계정 정보를 유출하는 유형이다.

[그림 4] 일반적인 피싱HTML과 동일한 유형의 스크립트 코드

[그림 4] 일반적인 피싱HTML과 동일한 유형의 스크립트 코드

이렇게 획득한 사용자의 계정 정보는 어뷰징에 이용되거나 판매되기도 한다. 일반적으로 사용자들이 대부분의 웹사이트에서 동일하거나 유사한 패스워드를 사용하는 점을 악용하기 때문에 주의가 더욱 요구된다.

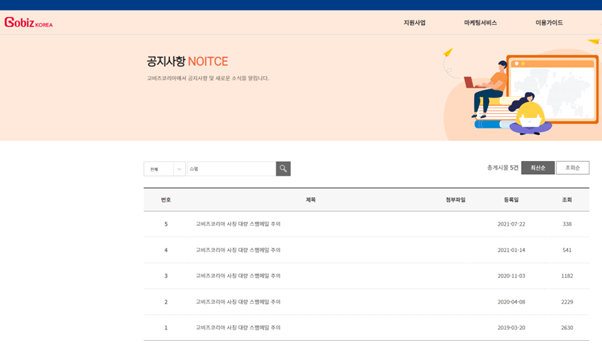

[그림 5] 고비즈코리아 공식 웹페이지의 스팸메일 주의 공지

[그림 5] 고비즈코리아 공식 웹페이지의 스팸메일 주의 공지

한편, 고비즈코리아 공식 웹사이트(https://kr.gobizkorea.com/)에서는 [그림 5]와 같이 2019년부터 공지사항을 통해 해당 유형의 피싱 메일을 주의할 것을 수차례 안내해왔다. 해당 기관은 비용 지불 관련 요청메일을 절대 발송하지 않는다는 것과 사용자의 계정 정보로 로그인 시도가 되지 않도록 주의를 권고하는 내용이다.

지속적으로 발견되는 피싱 메일의 공통점을 확인해보면, 그 교묘함의 차이는 있으나 일반적으로 메일 내 첨부파일 또는 링크를 통해 연결되는 페이지에서 사용자의 계정 정보를 추가로 요구하는 것을 알 수 있다.

따라서 웹페이지에 직접 접속하는 방법이 아닌 계정정보를 추가적으로 제공해야 하는 페이지에서의 사용자 정보 입력은 지양해야 한다.

현재 안랩은 해당 피싱 사이트와 관련된 도메인을 효과적으로 차단하고 있다.

출처 : AhnLab