블랙 프라이데이 노리는 피싱 공격 주의!

미국 대형 할인 행사인 블랙 프라이데이(11월 26일)를 앞두고 해외 직접구매(일명 '직구') 상품 등을 중심으로 할인 행사가 진행되고 있다. 이와 더불어 해외 직구족을 노린 피싱 공격이 기승을 부리고 있어 이용자들의 각별한 주의가 요구된다.

ASEC 분석팀에 따르면, 운송 회사인 에미레이트 포스트(Emirates Post)를 사칭한 피싱 메일이 활발히 유포되고 있는 것으로 드러났다.

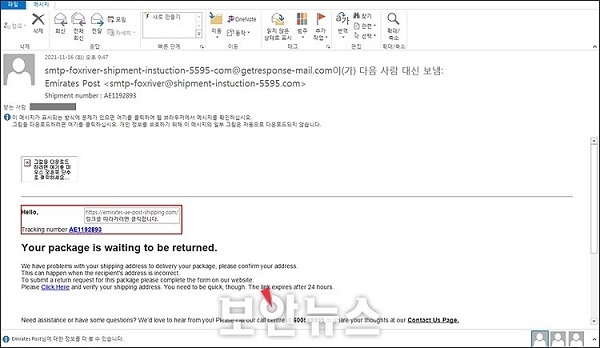

[그림 1] 에미레이트 포스트(Emirates Post) 사칭 메일

[그림 1]과 같이 유포 중인 악성 메일은 배송 주소에 문제가 있어 구매자에게 확인 및 반품을 요청하는 문구를 포함하고 있다. 해당 메일 내 ‘Tracking Number’와 ‘Click Here’ 문구에 악성 링크가 첨부되어 있으며, 해당 링크는 피싱 사이트로 연결된다. 또한, 해당 링크는 24시간 내 만료된다는 메시지를 이용해 사용자가 해당 링크를 클릭하도록 유도하고 있다.

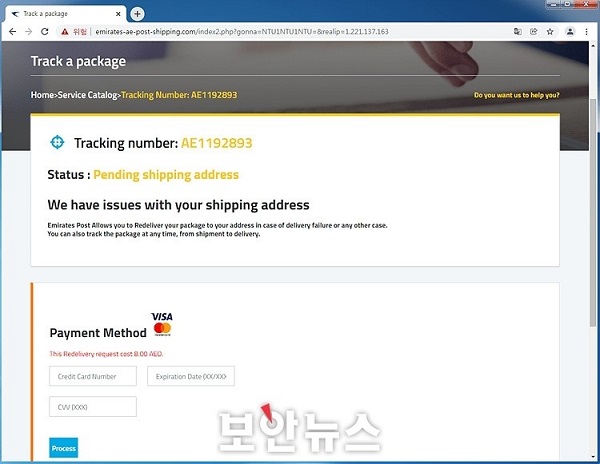

메일 내 첨부되어 있는 링크 주소는 다음과 같다. 악성 사이트 주소는 정상 에미레이트 포스트(Emirates Post) 사이트의 주소와 비슷하게 제작된 것을 확인할 수 있으며, 사용자는 정상 사이트로 착각할 수 있어 각별한 주의가 필요하다.

■ hxxps://emirates-ae-post-shipping.com/ (악성)

■ https://emiratespost.ae (정상)

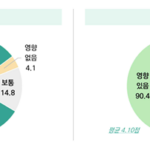

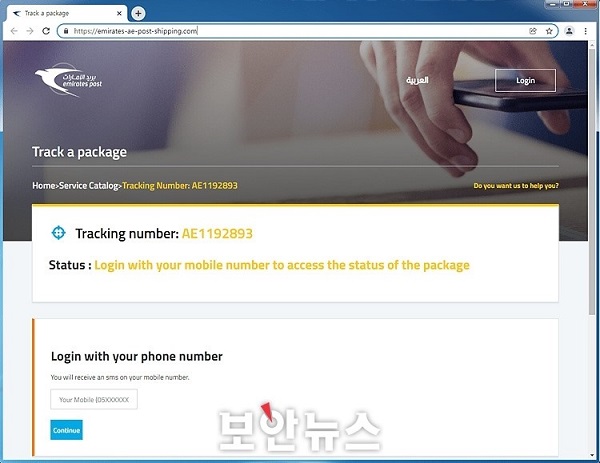

[그림 2] 사용자 전화번호 입력 유도

[그림 2] 사용자 전화번호 입력 유도

피싱 사이트로의 접속시 아래와 같이 에미레이트 포스트(Emirates Post) 사이트를 위장한 페이지를 확인할 수 있으며, 배송 상태를 확인하기 위해 사용자의 전화번호를 입력하도록 유도하고 있다. 해당 페이지에서 사용자의 전화번호를 입력한 후 계속(Continue) 버튼을 클릭하게 되면 아래 URL로 리다이렉트 된다.

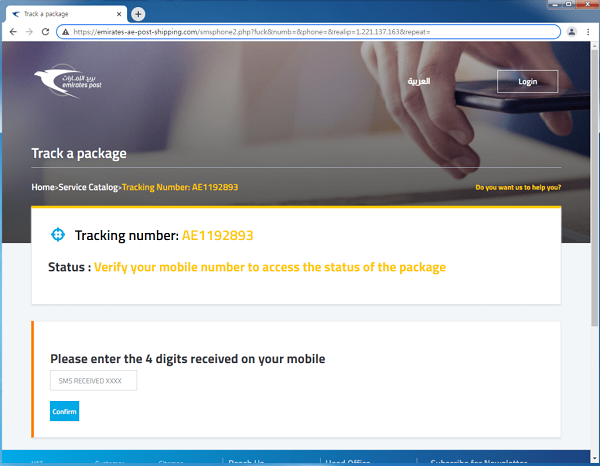

[그림 3] 전화번호 입력 후 리다이렉트된 페이지

[그림 3] 전화번호 입력 후 리다이렉트된 페이지

리다이렉트된 페이지에서는 입력한 전화번호로 전송된 4자리 숫자를 입력하도록 유도하고 있다. 이때 어떠한 숫자를 입력해도 다음 페이지로 넘어가는 것을 확인했다.

■ hxxps://emirates-ae-post-shipping.com/smsphone2.php

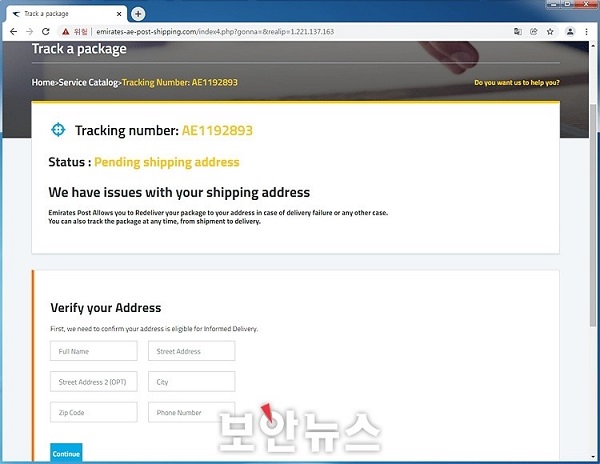

[그림 4] 전화번호 입력 후 리다이렉트된 페이지

[그림 4] 전화번호 입력 후 리다이렉트된 페이지

이후 데이터 입력을 마치고 확인(Confirm) 버튼을 클릭하면, 이전과 동일한 형태로 사용자 정보를 추가 입력하는 페이지로 리다이렉트 된다. 아래 그림과 주소는 데이터 입력 후 버튼 클릭 시 리다이렉트 되는 페이지를 순서대로 보여준다. 사용자 집주소와 카드 정보를 순서대로 입력하도록 유도하는 것을 확인할 수 있다.

■ hxxps://emirates-ae-post-shipping.com/index4.php

[그림 5] 사용자 카드정보 입력 유도

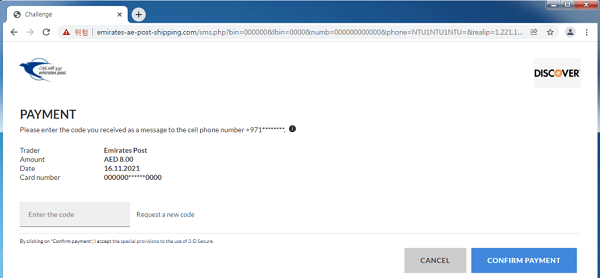

마지막으로 리다이렉트 되는 페이지는 다음과 같으며, 사용자 전화번호로 전송된 코드를 입력하도록 한다.

■ hxxps://emirates-ae-post-shipping.com/sms.php

[그림 6] 마지막 페이지

[그림 6] 마지막 페이지

ASEC 분석팀은 “최근 해외 직구 시즌을 맞아 배송과 관련된 문구를 포함한 악성 메일 유포가 증가하고 있으며, 사용자의 카드정보까지 유출되어 금전적 피해가 발생할 수 있다”면서, “사용자는 출처가 불분명한 메일의 경우 첨부 파일 및 메일에 포함된 URL은 절대 실행하지 말아야 한다”고 당부했다.

출처 : AhnLab