정상 로그인 뒤에 숨은 위협, 디바이스 코드 피싱 확산

다중 인증(MFA)과 패스키 도입으로 계정 보안은 한층 강화된 듯 보였지만, 공격자들은 이를 우회하는 피싱 기법을 개발하고 있다. 최근 보안 업계가 경고하는 대표적인 수법이 ‘디바이스 코드 피싱(Device Code Phishing, DCP)’이다. 이 공격은 정상적인 인증 절차에서 사용하는 디바이스 코드 흐름을 악용해 사용자가 직접 인증을 완료하도록 유도한 뒤, 그 과정에서 발급되는 액세스 토큰을 탈취하는 방식이다. 정상 로그인 페이지를 그대로 활용하기 때문에 사용자가 의심하기 어렵다. MFA 환경에서도 발생할 수 있는 디바이스 코드 피싱의 구조와 대응 방안을 살펴보자.

정상 인증 절차를 노리는 공격

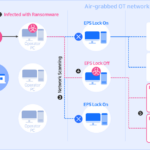

DCP는 입력이 불편한 기기를 위해 설계된 디바이스 코드 인증을 악용한다. 사용자가 다른 기기에서 6자리 코드를 입력해 로그인하는 표준 절차다.

공격자는 먼저 서비스에서 디바이스 코드를 발급받은 뒤, 이를 회의 초대나 문서 확인 요청처럼 위장해 피해자에게 전달한다. 사용자가 공식 로그인 페이지에서 코드를 입력하고 MFA 인증까지 완료하는 순간 공격자가 생성한 세션이 활성화된다.

이 과정에서 비밀번호를 직접 탈취하지 않더라도 OAuth(Open Authorization) 액세스 토큰이 공격자에게 넘어간다. 사용자는 정상 사이트에서 인증했기 때문에 의심하기 어렵고, 보안 장비도 이를 일반 로그인으로 인식할 가능성이 높다.

MFA 확산이 낳은 우회 전략

최근 공격의 목표는 비밀번호 자체가 아니라 ‘세션’과 ‘권한’이다. MFA 도입이 보편화되면서, 공격자들은 이를 뚫기보다는 정상 인증 흐름을 활용하는 방식으로 전략을 바꾸고 있다.

대표적인 수법이 AiTM(Adversary-in-the-Middle) 피싱이다. 사용자와 실제 로그인 페이지 사이에서 자격 증명과 세션 쿠키를 동시에 가로챈다.

QR코드를 이용한 공격도 증가하고 있다. 문서 열람이나 계정 연동 등을 빌미로 QR을 스캔하게 한 뒤, 모바일 환경에서 인증을 유도하는 방식으로, 모바일 보안 통제가 느슨한 점을 노린 전략이다.

OAuth 동의 피싱이나 무단 디바이스 등록(Device Join) 같은 변형 공격도 확산되는 추세다. 공통점은 모두 ‘정상 기능’을 악용한다는 데 있다.

기업이 점검해야 할 대응 전략

디바이스 코드 피싱은 사용자의 실수 타이밍을 노리는 공격이 아니다. 정상 인증 절차를 이용하기 때문에 기술적·정책적 통제가 병행돼야 한다.

1) 조건부 액세스 강화

비정상 IP, 위치, 디바이스 상태 등 위험 신호를 기반으로 추가 인증을 요구해야 한다. 세션 재사용 탐지도 중요하다.

2) OAuth 및 앱 권한 통제

미검증 애플리케이션의 고위험 권한 요청은 제한하고, 관리자 승인 절차를 적용해야 한다.

3) 디바이스 등록 관리

새로운 기기 등록 시 추가 인증이나 승인 절차를 요구해 비인가·무단 디바이스 조인을 차단해야 한다.

4) 사용자 인식 제고

예고 없는 외부 회의 초대, QR코드 스캔 요청, 6자리 코드 입력 요구는 경계 신호임을 교육해야 한다.

로그인 성공 시 방심은 금물

MFA와 패스키는 여전히 중요한 방어 수단이다. 하지만 로그인에 성공했다고 해서 반드시 안전한 것은 아니다. 공격자는 이미 인증이 완료된 세션을 노려고 있기 때문이다.

이제 계정 보안의 기준은 ‘인증 여부’가 아니라 ‘세션의 정당성 검증’으로 이동하고 있다. 디바이스 코드 피싱의 확산은 제로 트러스트 기반의 지속적 검증 체계가 왜 필요한지를 다시 한번 보여준다.

출처 : AhnLab