랜섬웨어 시대, 기업의 생존 전략은?

최근 국내 기업들을 겨냥한 랜섬웨어 감염 사고가 잇따라 발생하며, 기업 보안에 경고등이 켜졌다. 공격 수법까지 한층 교묘해지자, 한국인터넷진흥원(KISA)은 보안 담당자들에게 철저한 사전 점검과 대응 체계 강화를 당부하며, 피해 확산을 막기 위한 4가지 핵심 보안 수칙을 공개했다. KISA가 제시한 랜섬웨어 보안 수칙으로는 어떤 것들이 있는지 살펴보자.

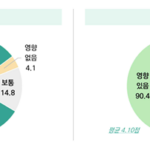

KISA의 침해사고 신고 접수 현황에 따르면, 올해 8월 기준 기업들의 랜섬웨어 감염 신고 건수는 1분기대비 약 10% 증가했다. 특히 보안 투자나 전담 인력이 부족한 비영리 기관의 그룹웨어 서버와 제조업, IT 기업 등에서 사용 중인 네트워크 연결 저장 장치(Network Attached Storage, NAS)를 중심으로 피해가 집중적으로 발생한 것으로 나타났다.

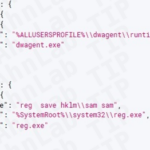

KISA의 분석에 따르면, 접근제어 정책이 없는 상태에서 쉽게 추측 가능한 관리자(시스템DB) 계정이나 최신 운영체제 및 애플리케이션 업데이트가 적용되지 않은 그룹웨어 서버, NAS 등을 주요 대상으로 삼아 랜섬웨어를 감염시키는 것으로 확인됐다.

그런데 최근 피해를 입은 기업들 대부분은 백업 데이터를 운영 시스템과 동일한 네트워크망에 보관하고 있어, 랜섬웨어 감염 시 백업까지 동시에 훼손되는 사례가 발생하며 피해 규모가 더욱 커지고 있는 것으로 확인됐다.

KISA는 피해 확산을 예방하기 위해 다음과 같이 4가지 보안 수칙을 공개했다.

[기업을 위한 랜섬웨어 보안 수칙]

1. 중요 시스템에 대한 외부 접속 관리 강화

기업 자산 중 외부에 개방된 시스템 현황 재점검

불필요한 시스템 연결 및 네트워크 서비스 중지

접근제어 정책이 없는 주요 원격 포트(22, 1433, 3389 등) 사용 지양

반드시 필요한 시간에만 유지보수 등을 위한 외부 접속 허용

비정상 접속 여부에 대한 주기적인 모니터링 병행

접속 IP·단말기기 제한, 다중 인증 설정 등의 사고 예방 조치 시행

2. 시스템 계정 관리 점검

최초 시스템 설치 시 기본 관리자 패스워드 변경

→ 추측하기 어렵고, 복잡도 높은 패스워드로 변경, 미사용 계정 삭제/비활성화

정기적인 패스워드 변경

사용자가 소유하거나 관리하는 다른 인증 수단 적용 검토

3. 사내 공용 NAS 보안 설정 강화

사내 공용 NAS 설치 후 반드시 복잡한 관리자 패스워드 설정

→ 제조사가 설정한 기본 패스워드를 그대로 사용해 불법 접속으로 감염된 사례 다수 발생

최신 OS 및 애플리케이션 업데이트 유지

NAS는 사내망에서만 운영(인터넷 통한 직접 접속 지양)

NAS에 접속할 수 있는 IP·계정 권한 최소화

4. 백업 관리와 복구 훈련 강화

중요 데이터는 오프사이트(클라우드·외부 저장소·오프라인)에 보관

보관 데이터의 분기별 복구 모의 훈련을 통한 백업 데이터 및 복구 체계 검증

이번 KISA의 발표는 랜섬웨어 위협이 특정 업종이나 기업 규모를 넘어, 모든 기업에 현실적인 위험이 되고 있음을 보여준다. 철저한 점검과 꾸준한 보안 수칙 준수만이 피해를 최소화할 수 있는 유일한 방법이다.

랜섬웨어 감염 사고와 관련한 보다 자세한 내용은 KISA 보호나라 누리집(www.boho.or.kr) 내 알림마당 → 보안공지에서 확인할 수 있다.

관련 콘텐츠 보기

효과적인 랜섬웨어 대응 무엇이 필요한가?

[AhnLab Tech Summit 2024] 랜섬웨어 사례로 배우는 랜섬웨어 대응

출처 : AhnLab